Навигация

Сравнение различных вариантов построения магистрали крупной локальной сети

2.5.5. Сравнение различных вариантов построения магистрали крупной локальной сети

В целом необходимо отметить, что выбор определенного способа построения магистрали корпоративной локальной сети сейчас представляет достаточно сложное дело. Очевиден только тот факт, что традиционно используемая на магистралях крупных локальных сетей технология FDDI начинает постепенно сдавать свои позиции. Свидетельством этому является опрос, проведенный SageResearchInc. среди 200 американских компаний, применяющих FDDI в своих корпоративных сетях. Вопрос звучал так: "Собирается ли ваша компания в ближайшие 3 года перейти на другую высокоскоростную технологию?". Результаты опроса, представленные на диаграмме (рис. 2.22.), показывают, что популярность FDDI падает, так как больше половины компаний хотят заменить оборудование FDDI на оборудование, поддерживающее другую высокоскоростную технологию. Возможно, популярность FDDI падала бы еще более быстрыми темпами, но присущая ей внутренняя отказоустойчивость, которой нет ни в сетях АТМ, ни в сетях FastEthernet или GigabitEthernet, продолжает привлекать сетевых администраторов и интеграторов.

Выбор же технологии для замены FDDI на магистрали пока не очевиден, особенно ввиду отсутствия стандарта на большинство перспективных вариантов. Во многом выбор определяется требованиями приложений к качеству обслуживания их трафика. Во многих случаях для не очень чувствительных к задержкам приложений хорошим выбором будет GigabitEthernet, а для трафика реального времени - АТМ, возможно с модификациями стандартного варианта технологии для ускоренной передачи стандартных потоков данных типа IP-switching или Tag-switching. При использовании GigabitEthernet достигается хорошая совместимость с подсетями Ethernet и FastEthernet, то есть с внутренними подсетями корпорации, а при использовании АТМ нет проблем при подключении к территориальной магистрали провайдера, также все чаще использующей технологию АТМ как основной вид транспорта.

Рис. 2.22. Результаты опроса о замене технологии FDDI в ближайшие 3 года

Приведем основные доводы в пользу построения магистрали корпоративной сети на GigabitEthernet или АТМ двух авторитетных и заинтересованных собеседников. По просьбе редакции журнала DataCommunications о перспективах двух технологий спорят Джо Скорупа (JoeSko- rupa) - представитель одного из лидеров технологии ATM компании ForeSystems, и Джордж Продан (GeorgeProdan), сотрудник компании ExtremeNetworks, пионера технологии GigabitEthernet (DataCommunications, April 97).

Скорупа обосновывает хорошие шансы технологии АТМ ее способностью дать высокую и гарантированную пропускную способность для приложений различных типов, и критикует GigabitEthernet за отсутствие механизмов для предоставления потребителям определенных параметров пропускной способности, а также за то, что до появления стандартов еще нужно ждать еще как минимум год, в то время как продукты АТМ давно имеются на рынке. Продан в свою очередь приводит в пользу GigabitEthernet такие доводы, как плавность и легкость перехода, трехступенчатую иерархию скоростей 10 - 100 - 1000 (в сочетании с Ethernet и FastEthernet), обеспечение совместимости продуктов разных производителей за счет усилий GigabitEthernetAlliance, насчитывающем более чем 100 членов. Замечание Скорупы о том, что у продуктов FastEthernet есть проблемы с совместимостью даже через год после принятия стандарта, Продан парирует фактами о несовместимости АТМ-продуктов. Значительная часть дебатов посвящена проблеме обеспечения качества сервиса обеими технологиями. Скорупа не соглашается с утверждением Продана о том, что протокол RSVP сможет обеспечить в сетях GigabitEthernet требуемое качество обслуживания, так как он разработан совсем для других целей. Продан же в свою очередь считает, что нужное качество обслуживания для конечных пользователей дает в сетях АТМ только сервис ABR, а так как многие коммутаторы пока не поддерживают ABR, то о хорошем качестве обслуживания в сетях АТМ пока говорить рано. Дискуссия заканчивается выражением общего мнения о том, что технология GigabitEthernet будет играть заметную роль в ближайшем будущем, однако ее место в сетях собеседники видят по разному - Скорупа в качестве сети доступа к магистрали на основе АТМ, а Продан - в качестве самой магистрали.

2.6. Перспективы развития кабельных системВопросы построения физической инфраструктуры сети, а именно кабельной системы, без всякого сомнения также могут быть отнесены к стратегическим моментам создания сети. Являясь фундаментом сети, кабельная система в конечном счете определяет предельно возможную пропускную способность, предоставляемую в распоряжение приложений. Не менее важной характеристикой сети является отказоустойчивость. Согласно зарубежным исследованиям (журнал LANTechnologies), 70% времени простоев обусловлено проблемами, возникшими вследствие низкого качества применяемых кабельных систем. Правильное проектирование кабельной системы является необходимым условием не только для достижения необходимой производительности и надежности сети, но и для обеспечения ее гибкости, способности к развитию. На самых первых этапах внедрения какого-либо новшества в сети руководитель проекта должен убедиться, допускает ли кабельная система подобные изменения.

Вот почему так важно правильно построить фундамент сети - кабельную систему. Задача создания эффективной кабельной системы все чаще решается путем использования структурированной кабельной системы. Структурированная кабельная система (StructuredCablingSystem, SCS) - это набор коммутационных элементов (кабелей, разъемов, коннекторов, кроссовых панелей и шкафов), а также методика их совместного использования, которая позволяет создавать регулярные, легко расширяемые структуры связей в вычислительных сетях. Если внутри здания или в пределах комплекса зданий установлена структурированная кабельная система, то путем перекоммутации кабелей в специальных кроссовых секциях и шкафах можно гибко и без больших дополнительных затрат приспосабливаться в течение 5 - 10 лет к изменяющейся структуре сети и появляющимся новым протоколам.

Кабельная система такого типа должна обладать некоторой долей избыточности. Так, в каждой комнате здания должно быть разведено достаточное количество оконечных розеток, к которым подключаются сетевые адаптеры компьютеров, даже если в настоящее время в таком количестве розеток и нет необходимости. Эти ненужные розетки могут никуда не подключаться, но быть подведенными к ближайшему кроссовому шкафу, чтобы подключиться к новому концентратору, когда это станет необходимо. Начальная избыточность структурированной кабельной системы окупится достаточно быстро, так как стоимость наращивания кабелей и розеток в действующей кабельной системе всегда выше, чем их установка в период установки всей кабельной системы. К избыточности приводит также желание получить ясную структуру кабельной системы, так как здесь иногда приходится жертвовать элегантным, но отклоняющимся от общей схемы решением, в пользу избыточного, но единообразного решения.

Преимущества структурированной кабельной системы:

Универсальность. Структурированная кабельная система при продуманной организации может стать единой средой для передачи компьютерных данных в локальной вычислительной сети, организации локальной телефонной сети, передачи видеоинформации и даже передачи сигналов от датчиков пожарной безопасности или охранных систем. Это позволяет автоматизировать многие процессы по контролю, мониторингу и управлению хозяйственными службами и системами жизнеобеспечения. Увеличение срока службы. Срок морального старения хорошо структурированной кабельной системы может составлять 8-10 лет. Уменьшение стоимости добавления новых пользователей и изменения их мест размещения. Стоимость кабельной системы в основном определяется не стоимостью кабеля, а стоимостью работ по его прокладке (затраты на выполнение работ по инсталляции кабельной системы зачастую в 2-3 раза превосходят стоимость материалов и оборудования). Поэтому более выгодно провести однократную работу по прокладке кабеля, возможно с большим запасом по длине, чем несколько раз выполнять прокладку, наращивая длину кабеля. Это помогает быстро и дешево изменять структуру кабельной системы при перемещениях персонала или смене приложений. Возможность легкого расширения сети. Структурированная кабельная система является модульной, поэтому ее легко наращивать, что позволяет легко и ценой малых затрат переходить на более совершенное оборудование, удовлетворяющее растущим требованиям к системам коммуникаций. Обеспечение более эффективного обслуживания. Структурированная кабельная система облегчает обслуживание и поиск неисправностей по сравнению с шинной кабельной си- стемой. Надежность. Структурированная кабельная система имеет повышенную надежность поскольку обычно производство всех ее компонентов и техническое сопровождение осуществляется одной фирмой-производителем.Большинство стандартных сетевых технологий, как старых (Ethernet, TokenRing, FDDI), так и новых (FastEthernet, 100VG-AnyLAN, ATM), использует три основных типа кабелей - неэкранированную витую пару (UTP), экранированную витую пару (STP) и многомодовый оптоволоконный кабель. В состав любой кабельной системы входят кабели различных типов, каждый из которых имеет свою область или области назначения.

Для определения областей назначения того или иного типа кабеля полезно выделять в кабельной системе отдельные подсистемы. В типичную иерархическую структурированную кабельную систему входят горизонтальные и вертикальные подсистемы, а также подсистема кампуса. Горизонтальные подсистемы работают в пределах отдела и соединяют кроссовый шкаф этажа с розетками пользователей. Подсистемы этого типа соответствуют этажам здания. Вертикальные подсистемы работают внутри здания, соединяют кроссовые шкафы каждого этажа с центральной аппаратной здания. Кампусовская система, работающая в пределах территории между зданиями, соединяет несколько зданий с главной аппаратной всего кампуса. Эта часть кабельной системы обычно называется backbone (или магистралью).

Помимо технических характеристик при выборе кабеля нужно учитывать, какая кабельная система уже установлена на вашем предприятии, и какие тенденции и перспективы существуют на рынке в данный момент.

В России СКС нашли коммерческое применение сравнительно недавно - в начале 90-х годов в результате рыночных реформ и появления частного бизнеса. До этого локальные сети и учрежденческие АТС, как правило, были не интегрированы друг с другом.

Хотя в настоящее время наибольшее число инсталляций СКС осуществляются в мелких локальных сетях (с числом ПК от 10 до 20), многие крупные предприятия, учреждения и банки в последние годы также проявляют заинтересованность в установке у себя структурированных кабельных систем. Благодаря отсутствию унаследованного оборудования, в России, как правило, используются самые современные системы от ведущих производителей. Наибольшая доля рынка принадлежит таким известным западным маркам, как LucentTechnologies, BICCBrand-Rex, MOD-TAP, Alcatel, Siemens, AMP, IBM, а также российским маркам, как "АйТи".

Среди российских компаний-системных интеграторов, способных реализовать крупные проекты кабельных систем, специалисты отмечают IBS, "АйТи", "Черус", "Демос", R-Style, "Ланит", LVC, "Крок", "Руслан". Они располагают отделами, специализирующимися по локальным сетям, структурированным кабельным системам и голосовой связи.

Основная доля рынка СКС принадлежит LucentTechnologies. Около 73% установленных систем используют проводку UTP.

Решения на основе экранированного кабеля связываются главным образом с системами TokenRing, но все большее число заказчиков в России предпочитает использовать эти кабели и в других сетях передачи данных. Коаксиальный кабель для горизонтальной проводки пользовался популярностью 2 года назад, но в последнее время он был вытеснен кабелями с витыми парами.

В последние два года существенные изменения произошли и в распределении рынка между кабелями разных категорий. Доля кабелей Категории 3 уменьшилась с двух третьих в 1994 до 37% в 1996 году.

Согласно прогнозам, весь рынок кабелей для передачи данных будет расти на 14,7% ежегодно, и в 2001 году его объем составит 29,9 млн. долларов. Наиболее быстрые темпы роста ожидаются на рынке STP - 33,6% ежегодно в денежном исчислении, далее следуют оптические кабели и UTP - 22,1% и 16,2% соответственно. Доля коаксиального кабеля будет неуклонно снижаться.

Сегодня в мире существуют три весьма сходных между собой стандарта на кабельные системы для ЛВС:

американский стандарт TIA/EIA 568A; международный стандарт ISO/IEC 11801; европейский стандарт EN50173.Все эти стандарты кабельных систем определяет основные параметры неэкранированной витой пары UTP, экранированной витой пары STP и волоконно-оптического кабеля, то есть тех видов кабелей, которые покрывают все разнообразие физических уровней современных стандартов для локальных сетей.

Необходимо отметить, что стандарт EIA/TIA 568A относится только к сетевому кабелю. Но реальные системы, помимо кабеля, содержат также коннекторы, розетки, распределительные панели и др., т.е. все, что в совокупности составляет понятие кабельной системы. Использование только кабеля типа 5 не гарантирует создание кабельной системы этой категории. Все составные части кабельной системы также должны удовлетворять требованиям соответствующей категории, то есть работать без ухудшения электрических параметров передаваемых сигналов в заданных частотах. Важное значение имеет также технология инсталляции всех компонентов системы, нарушение которой приведет к снижению категории.

К числу наиболее распространенных стандартизованных структурированных кабельных систем относятся кабельная система CablingSystem, разработанная компанией IBM, кабельные системы PremisesDistributedSystem и SYSTIMAX, разработанные AT&T, а также кабельная система OPENDECсonnect корпорации DigitalEquipment. Различные производители дают своим кабельным системам различные названия, но общие принципы их организации остаются одинаковыми.

Наряду с кабельными системами, соответствующими этим стандартам, в настоящее время имеется ряд проектов новых широкополосных кабелей, например, медных кабелей категории 6. Появились сообщения о гарантированных скоростях передачи данных 350 и 622 Мб/с обеспечиваемых новыми продуктами. Но стандартов на новые широкополосные кабели пока не существует. Специалисты высказывают большие сомнения в рыночном успехе этого проекта: во-первых, проблема совместимости с огромным числом уже установленных кабельных систем категорий 3 и 5, во-вторых, высокая стоимость, сравнимая со стоимостью сетей на основе волоконно-оптического кабеля, в-третьих, необходимость надежного заземления, которую не всегда просто реализовать.

Еще далеко не исчерпаны возможности кабельных систем категории 5. Вполне вероятно, они смогут поддерживать и сети GigabitEthernet. Если же говорить о высокоскоростных сетях (ATM и GigabitEthernet на скоростях 622 и 1000 Мбит/с соответственно), то для их реализации хорошо подходит волоконно-оптический кабель.

Поэтому, если вы думаете над тем, как улучшить работу кабельной системы, то естественным решением является ее модернизация путем прокладки горизонтального кабеля (проводки на этажах) категории 5, а в качестве магистрали оптического кабеля. В любом случае необходимо получить гарантию на кабельную систему и предусмотреть возможность последующей ее модернизации в будущем.

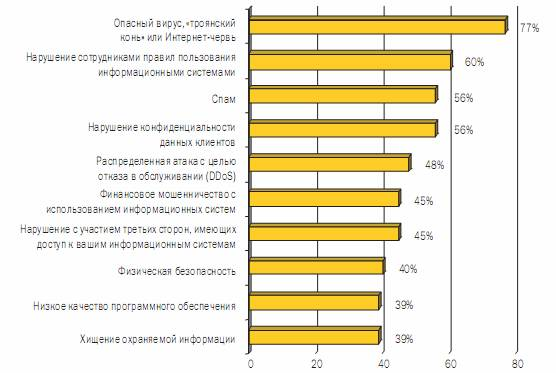

4. Стратегии защиты данных 4.1. Комплексный подход - необходимое условие надежной защиты корпоративной сети

Построение и поддержка безопасной системы требует системного подхода. В соответствии с этим подходом прежде всего необходимо осознать весь спектр возможных угроз для конкретной сети и для каждой из этих угроз продумать тактику ее отражения. В этой борьбе можно и нужно использовать самые разноплановые средства и приемы - организационные и законодательные, административные и психологические, защитные возможности программных и аппаратных средств сети.

Законодательные средства защиты - это законы, постановления правительства и указы президента, нормативные акты и стандарты, которыми регламентируются правила использования и обработки информации ограниченного доступа, а также вводятся меры ответственности за нарушения этих правил.

Административные меры - это действия общего характера, предпринимаемые руководством предприятия или организации. Администрация предприятия должна определить политику информационной безопасности, которая включает ответы на следующие вопросы:

какую информацию и от кого следует защищать;

кому и какая информация требуется для выполнения служебных обязанностей;

какая степень защиты требуется для каждого вида информации;

чем грозит потеря того или иного вида информации;

как организовать работу по защите информации.

К организационным (или процедурным) мерам обеспечения безопасности относятся конкретные правила работы сотрудников предприятия, например, строго определенный порядок работы с конфиденциальной информацией на компьютере.

К морально-этическим средствам защиты можно отнести всевозможные нормы, которые сложились по мере распространения вычислительных средств в той или иной стране (например, Кодекс профессионального поведения членов Ассоциации пользователей компьютеров США).

К физическим средствам защиты относятся экранирование помещений для защиты от излучения, проверка поставляемой аппаратуры на соответствие ее спецификациям и отсутствие аппаратных "жучков" и т.д.

К техническим средствам обеспечения информационной безопасности могут быть отнесены:

системы контроля доступа, включающие средства аутентификации и авторизации пользователей;

средства аудита;

системы шифрования информации;

системы цифровой подписи, используемые для аутентификации документов;

средства доказательства целостности документов (использующие, например, дайджест-функции);

системы антивирусной защиты;

межсетевые экраны.

Все указанные выше средства обеспечения безопасности могут быть реализованы как в виде специально разработанных для этого продуктов (например, межсетевые экраны), так и в виде встроенных функций операционных систем, системных приложений, компьютеров и сетевых коммуникационных устройств.

4.2. Усугубление проблем безопасности при удаленном доступе. Защитные экраны - firewall'ы и proxy-серверыОбеспечение безопасности данных при удаленном доступе - проблема если и не номер один, то, по крайней мере, номер два, после проблемы обеспечения приемлемой для пользователей пропускной способности. А при активном использовании транспорта Internet она становится проблемой номер один.

Неотъемлемым свойством систем удаленного доступа является наличие глобальных связей. По своей природе глобальные связи, простирающиеся на много десятков и тысяч километров, не позволяют воспрепятствовать злонамеренному доступу к передаваемым по этим линиям данным. Нельзя дать никаких гарантий, что в некоторой, недоступной для контроля точке пространства, некто, используя, например, анализатор протокола, не подключится к передающей среде для захвата и последующего декодирования пакетов данных. Такая опасность одинаково присуща всем видам территориальных каналов связи и не связана с тем, используются ли собственные, арендуемые каналы связи или услуги общедоступных территориальных сетей, подобные Internet.

Однако использование общественных сетей (речь в основном идет об Internet) еще более усугубляет ситуацию, хотя бы потому, что в такой сети для доступа к корпоративным данным в распоряжении злоумышленника имеются более разнообразные и удобные средства, чем выход в чистое поле с анализатором протоколов. Кроме того, огромное число пользователей увеличивает вероятность попыток несанкционированного доступа.

Безопасная система - это система, которая, во-первых, надежно хранит информацию и всегда готова предоставить ее своим пользователям, а во-вторых, система, которая защищает эти данные от несанкционированного доступа.

Межсетевой экран (firewall, брандмауэр) - это устройство, как правило, представляющее собой универсальный компьютер с установленным на нем специальным программным обеспечением, который размещается между защищаемой (внутренней) сетью и внешними сетями, потенциальными источниками опасности. Межсетевой экран контролирует все информационные потоки между внутренней и внешними сетями, пропуская данные, в соответствии с заранее установленными правилами. Эти правила являются формализованным выражением политики безопасности, принятой на данном предприятии.

Межсетевые экраны базируются на двух основных приемах защиты:

пакетной фильтрации; сервисах-посредниках (proxyservices).Эти две функции можно использовать как по отдельности, так и в комбинации.

Пакетная фильтрация. Использование маршрутизаторов в качестве firewall

Фильтрация осуществляется на транспортном уровне: все проходящие через межсетевой экран пакеты или кадры данных анализируются, и те из них, которые имеют в определенных полях заданные ("неразрешенные") значения, отбрасываются.

Пропуск во внутреннюю сеть пакетов сетевого уровня или кадров канального уровня по адресам (MAC-адреса, IP-адреса, IPX-адреса) или номерам портов TCP, соответствующих приложениям. Например, для того, чтобы трафик telnet не пересекал границу внутренней сети, межсетевой экран должен отфильтровывать все пакеты, в заголовке TCP которых указан адрес порта процесса-получателя, равный 23 (этот номер зарезервирован за сервисом telnet). Сложнее отслеживать трафик FTP, который работает с большим диапазоном возможных номеров портов, что требует задания более сложных правил фильтрации.

Конечно, для фильтрации пакетов может быть использован и обычный маршрутизатор, и действительно, в Internet 80% пакетных фильтров работают на базе маршрутизаторов. Однако маршрутизаторы не могут обеспечить ту степень защиты данных, которую гарантируют межсетевые экраны.

Главные преимущества фильтрации межсетевым экраном по сравнению с фильтрацией маршрутизатором состоят в следующем:

межсетевой экран обладает гораздо более развитыми логическими способностями, поэтому он в отличие от маршрутизатора легко может, например, обнаружить обман по IP-адресу; у межсетевого экрана большие возможности аудита всех событий, связанных с безопасностью.Сервисы - посредники (Proxy-services)

Сервисы-посредники не допускают возможности непосредственной передачи трафика между внутренней и внешней сетями. Для того, чтобы обратиться к удаленному сервису, клиент-пользователь внутренней сети устанавливает логическое соединение с сервисом-посредником, работающим на межсетевом экране. Сервис-посредник устанавливает отдельное соединение с "настоящим" сервисом, работающим на сервере внешней сети, получает от него ответ и передает по назначению клиенту - пользователю защищенной сети.

Для каждого сервиса необходима специальная программа: сервис-посредник. Обычно, защитный экран включает сервисы-посредники для FTP, HTTP, telnet. Многие защитные экраны имеют средства для создания программ-посредников для других сервисов. Некоторые реализации сервисов-посредников требуют наличия на клиенте специального программного обеспечения. Пример: Sock - широко применяемый набор инструментальных средств для создания программ-посредников.

Сервисы-посредники не только пересылают запросы на услуги, например, разработанный CERN сервис-посредник, работающий по протоколу HTTP, может накапливать данные в кэше межсетевого экрана, так что пользователи внутренней сети могут получать данные с гораздо меньшим временем доступа.

Журналы событий, поддерживаемые сервисами-посредниками, могут помочь предупредить вторжение на основании записей о регулярных неудачных попытках. Еще одним важным свойством сервисов-посредников, положительно сказывающимся на безопасности системы, является то, что при отказе межсетевого экрана защищаемый посредником сервис-оригинал остается недоступным.

Трансляция сетевых адресов - новый вид сервиса-посредника. Трансляторы адресов заменяют "внешние" IP-адреса серверов своих сетей на "внутренние". При таком подходе топология внутренней сети скрыта от внешних пользователей, вся сеть может быть представлена для них одним-единственным IP-адресом. Такая непрозрачность сети усложняет задачу несанкционированного доступа. Кроме этого, трансляция адресов дает еще одно преимущество - позволяет иметь внутри сети собственную систему адресации, не согласованную с Internet, что снимает проблему дефицита IP-адресов.

Сервисы-посредники намного надежнее фильтров, однако они снижают производительность обмена данными между внутренней и внешней сетями, они также не обладают той степенью прозрачности для приложений и конечных пользователей, которая характерна для фильтров.

4.3. Использование сертификатов для аутентификации массовых пользователей при ведении бизнеса через Internetи другие публичные сетиОбеспечение безопасности при работе в Internet стало особенно важной проблемой в условиях массового интереса к построению частных виртуальных сетей с использованием транспортных средств Internet, а также использования методов Internet для хранения, представления и поиска информации в локальных сетях предприятий. Все это можно назвать одним словом - intranet. Специфика Internet сказывается и на используемых средствах обеспечения безопасности. Остановимся на некоторых из них.

При организации доступа к некоторым ресурсам Internet все чаще возникает необходимость во введении некоторых ограничений. Это означает, что среди множества пользователей Internet, владелец ресурса должен определить некоторые правила определения тех, кому доступ разрешен, и предоставить им способ, с помощью которого они могли бы доказывать свою принадлежность к легальным пользователям. Следовательно, необходима процедура аутентификация, пригодная для использования в Internet.

Аутентификация с применением сертификатов является альтернативой использованию паролей и представляется естественным решением в условиях, когда число пользователей сети измеряется миллионами, что мы имеем в Internet. В таких обстоятельствах процедура предварительной регистрации пользователей, связанная с назначением и хранением их паролей становится крайне обременительной, опасной, а иногда и просто нереализуемой. При использовании сертификатов сеть, которая дает пользователю доступ к своим ресурсам, не хранит никакой информации о своих пользователях - они ее предоставляют сами в своих запросах в виде сертификатов, удостоверяющих личность пользователей. Сертификаты выдаются специальными уполномоченными организациями - центрами сертификации. Поэтому задача хранения секретной информации (закрытых ключей) возлагается теперь на самих пользователей, что делает это решение гораздо более масштабируемым, чем вариант с использованием паролей.

Аутентификация личности на основе сертификатов происходит примерно так же, как на проходной большого предприятия. Вахтер пропускает людей на территорию на основании пропуска, который содержит фотографию и подпись сотрудника, удостоверенных печатью предприятия и подписью лица, выдавшего пропуск. Сертификат является аналогом пропуска и выдается по запросам специальными сертифицирующими центрами при выполнении определенных условий. Он представляет собой электронную форму, в которой имеются такие поля, как имя владельца, наименование организации, выдавшей сертификат, открытый ключ владельца. Кроме того, сертификат содержит электронную подпись выдавшей организации - зашифрованные закрытым ключом этой организации все остальные поля сертификата.

Использование сертификатов основано на предположении, что сертифицирующих организаций немного, и их открытые ключи могут быть всем известны каким-либо способом, например, с помощью тех же публикаций в журналах.

Когда пользователь хочет подтвердить свою личность, он предъявляет свой сертификат в двух формах - открытой, то есть такой, в которой он получил его в сертифицирующей организации, и в зашифрованной с применением своего закрытого ключа. Сторона, проводящая аутентификацию, берет из открытого сертификата открытый ключ пользователя и расшифровывает с помощью него зашифрованный сертификат. Совпадение результата с открытым сертификатом подтверждает факт, что предъявитель действительно является владельцем закрытого ключа, парного с указанным открытым.

Затем с помощью известного открытого ключа указанной в сертификате организации проводится расшифровка подписи этой организации в сертификате. Если в результате получается тот же сертификат с тем же именем пользователя и его открытым ключом - значит он действительно прошел регистрацию в сертификационном центре, является тем, за кого себя выдает, и указанный в сертификате открытый ключ действительно принадлежит ему.

Сертификаты можно использовать не только для аутентификации, но и для предоставления избирательных прав доступа. Для этого в сертификат могут вводиться дополнительные поля, в которых указывается принадлежность его владельца к той или иной категории пользователей. Эта категория указывается сертифицирующей организацией в зависимости от условий, на которых выдается сертификат. Например, организация, поставляющая через Internet на коммерческой основе информацию, может выдавать сертификаты определенной категории пользователям, оплатившим годовую подписку на некоторый бюллетень, а Web-сервер будет предоставлять доступ к страницам бюллетеня только пользователям, предъявившим сертификат данной категории.

При использовании сертификатов отпадает необходимость хранить на серверах корпораций списки пользователей с их паролями, вместо этого достаточно иметь на сервере список имен и открытых ключей сертифицирующих организаций. Может также понадобится некоторый механизм отображений категорий владельцев сертификатов на традиционные группы пользователей для того, чтобы можно было использовать в неизменном виде механизмы управления избирательным доступом большинства операционных систем или приложений.

Механизм получения пользователем сертификата хорошо автоматизируется в сети в модели клиент-сервер, когда браузер выполняет роль клиента, а в сертифицирующей организации установлен специальный сервер выдачи сертификатов. Браузер вырабатывает для пользователя пару ключей, оставляет закрытый ключ у себя и передает частично заполненную форму сертификата серверу. Для того, чтобы неподписанный еще сертификат нельзя было подменить при передаче по сети, браузер зашифровывает сертификат выработанным закрытым ключом. Сервер сертификатов подписывает полученный сертификат, фиксирует его в своей базе данных и возвращает его каким-либо способом владельцу. Очевидно, что при этом может выполняться еще и неформальная процедура подтверждения пользователем своей личности и права на получение сертификата, требующая участия оператора сервера сертификатов. Это могут быть доказательства оплаты услуги, доказательства принадлежности к той или иной организации - все случаи жизни предусмотреть и автоматизировать нельзя.

После получения сертификата браузер хранит его вместе с закрытым ключом и использует при аутентификации на тех серверах, которые поддерживают такой процесс.

В настоящее время существует уже большое количество протоколов и продуктов, использующих сертификаты. Например, компания NetscapeCommunications поддерживает сертификаты стандарта X.509 в браузерах NetscapeNavigator и своих информационных серверах, а также выпустила сервер сертификатов, который организации могут у себя устанавливать для выпуска своих собственных сертификатов. Microsoft реализовала поддержку сертификатов в версии InternetExplorer 3.0 и в сервере InternetInformationServer.

4.4. Технологии защищенного каналаТехнология защищенного канала призвана обеспечивать безопасность передачи данных по открытой транспортной сети, например, по сети Internet. Защищенный канал включает в себя выполнение трех основных функций:

взаимная аутентификация абонентов; защита передаваемых по каналу сообщений от несанкционированного доступа; подтверждение целостности поступающих по каналу сообщений.Взаимная аутентификация обеих сторон при установлении соединения может быть выполнена, например, путем обмена сертификатами.

Секретность может быть обеспечена каким-либо методом шифрации, например, передаваемые сообщения шифруются с использованием симметричных сессионных ключей, которыми стороны обмениваются при установлении соединения. Сессионные ключи передаются также в зашифрованном виде, при этом они шифруются с помощью открытых ключей. Использование для защиты сообщений симметричных ключей связано с тем, что скорость процессов шифрации и дешифрации на основе симметричного ключа существенно выше, чем при использовании несимметричных ключей.

Целостность передаваемых сообщений достигается за счет того, что к сообщению (еще до его шифрации сессионным ключом) добавляется дайджест, полученный в результате применения односторонней функции к тексту сообщения.

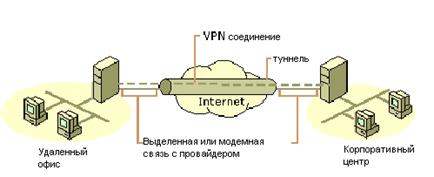

Защищенный канал в публичной сети часто называют также виртуальной частной сетью - VirtualPrivateNetwork, VPN. Существует два способа образования VPN (рисунок 4.1):

с помощью специального программного обеспечения конечных узлов; с помощью специального программного обеспечения шлюзов, стоящих на границе между частной и публичной сетями.Рис. 4.1. VPN - частные виртуальные сети

В первом случае (рисунок 4.1, a) программное обеспечение, установленное на компьютере удаленного клиента, устанавливает защищенный канал с сервером корпоративной сети, к ресурсам которого клиент обращается. Преимуществом этого подхода является полная защищенность канала вдоль всего пути следования, а также возможность использования любых протоколов создания защищенных каналов, лишь бы на конечных точках канала поддерживался один и тот же протокол. Недостатки заключаются в избыточности и децентрализованности решения. Избыточность состоит в том, что уязвимыми для злоумышленников обычно являются сети с коммутацией пакетов, а не каналы телефонной сети или выделенные каналы. Поэтому установка специального программного обеспечения на каждый клиентский компьютер и каждый сервер корпоративной сети не является необходимой. Децентрализация процедур создания защищенных каналов не позволяет вести централизованное управление доступом к ресурсам сети. В большой сети необходимость отдельного администрирования каждого сервера и каждого клиентского компьютера с целью конфигурирования в них средств защиты данных - это трудоемкая процедура.

Во втором случае клиенты и серверы не участвуют в создании защищенного канала - он прокладывается только внутри публичной сети с коммутацией пакетов, например внутри Internet. Канал создается между сервером удаленного доступа провайдера услуг публичной сети и пограничным маршрутизатором корпоративной сети. Это хорошо масштабируемое решение, управляемого централизованно как администратором корпоративной сети, так и администратором сети провайдера. Для клиентских компьютеров и серверов корпоративной сети канал прозрачен - программное обеспечение этих конечных узлов остается без изменений. Реализация этого подхода сложнее - нужен стандартный протокол образования защищенного канала, требуется установка программного обеспечения, поддерживающего такой протокол, у всех провайдеров, необходима поддержка протокола производителями серверов удаленного доступа и маршрутизаторов.

4.5. Правовая регламентация деятельности в области защиты информацииПравовая регламентация деятельности в области защиты информации имеет целью защиту информации, составляющей государственную тайну, обеспечение прав потребителей на получение качественных продуктов, защиту конституционных прав граждан на сохранение личной тайны, борьбу с организованной преступностью.

Те, кто несут ответственность за корпоративную сеть, при приобретении тех или иных продуктов обеспечения безопасности, особенно связанных с шифрацией, должны выяснить некоторые правовые вопросы, например, может ли данный продукт быть экспортирован в другие страны или импортирован из других стран.

Регламентация может выражаться в следующей форме:

обязательное лицензирование некоторых видов деятельности; необходимость иметь разрешение на некоторые виды деятельности; требование сертификации некоторых видов продуктов.Лицензия является официальным документом, который разрешает осуществление на определенных условиях конкретного вида деятельности в течение установленного срока.

Разрешение выдается на некоторые виды разовых работ, независимо имеется ли у данной организации лицензия. Например, организация которая имеет лицензию на разработку шифровальных средств, должна получить разрешение на их экспорт.

Сертификат - официальный документ, удостоверяющий, что продукт прошел тестирование и соответствует требованиям нормативных документов.

В настоящее время правовая база, регулирующая отношения субъектов в области защиты информации, включает следующие основные документы:

Конституция РФ, согласно которой "каждый гражданин имеет право заниматься любыми видами деятельности свободно и по своему выбору, кроме тех, которые запрещены законом, или для занятия которыми требуется наличие специального разрешения (лицензии). Гражданский кодекс РФ, в Части первой которого в ст.49 говорится: "Отдельными видами деятельности, перечень которых определяется законом, юридическое лицо может заниматься только на основании специального разрешения (лицензии)". Федеральные законы РФ ("Об информации, информатизации и защите информации" от 25 января 1995 года, "О государственной тайне" и др.). Постановление правительства РФ (например, постановление N 758 "О мерах по совершенствованию государственного регулирования экспорта товаров и услуг" от 1 июля 1994 г., постановление N1418 от 24.12.94 и др.). Указы президента (например, указ N1268 "О контроле за экспортом из Российской Федерации товаров и технологий двойного назначения" от 26 августа 1996 года, указ N334 "О мерах по соблюдению законности в области разработки, производства, реализации и эксплуатации шифровальных средств, а также услуг в области шифрования информации" от 3 апреля 1995 года.). Уголовный кодекс, в котором в разделе IX главы 28 "Преступления в сфере компьютерной информации" предусматривается наказания за "уничтожение, блокирование, модификацию и копирование информации, нарушение работы ЭВМ, системы ЭВМ или их сети".С последними законодательными актами в области безопасности можно ознакомиться на сервере www.alpha.ru.

Работу по регламентации деятельности в области защиты информации проводит также Государственная техническая комиссия при президенте Российской федерации, издающая так называемые руководящие документы (РД). Один из этих РД, например, оценивает степень защищенности межсетевых экранов (firewall).

Виды деятельности, лицензии на которые выдаются ФАПСИ:

В области шифровальных средств: разработка; производство; монтаж, наладка и установка; ремонт и сервисное обслуживание; реализация; предоставление услуг по шифрованию; предоставление консультационных услуг; эксплуатация. Те же виды деятельности, относящиеся к системам, использующим шифровальные средства и предназначенным для телекоммуникаций. Лицензии должны получать все предприятия и организации, независимо от их ведомственной принадлежности и прав собственности. Проведение сертификационных испытаний. Проведение работ по выявлению электронных устройств перехвата информации в технических средствах предприятий, банков и других учреждений, расположенных в Российской Федерации, независимо от их ведомственной принадлежности и форм собственности, на которых осуществляется обработка информации, составляющей государственную тайну.Виды деятельности, на которые выдаются разрешения ФАПСИ:

экспорт и импорт шифровальных средств, предназначенных для использования при обработке, хранении и передаче информации по каналам связи; экспорт и импорт закрытых (с помощью шифровальных средств) систем и комплексов телекоммуникаций; экспорт услуг в области шифрования; открытие учебных специальностей, курсов для организаций, имеющих лицензию на работу по подготовке кадров;Виды деятельности, на которые не нужны лицензии и разрешения ФАПСИ:

эксплуатация шифровальных средств физическими лицами и негосударственными организациями для защиты информации, не составляющей государственную тайну, во внутренних сетях без выхода в сети общего пользования или для связи с зарубежными партнерами; выявление электронных устройств перехвата информации в помещениях и устройствах негосударственных предприятий, если это не связано с обработкой информации, составляющей государственную тайну; издательская, рекламная и выставочная деятельность. 4.6. Продукты, сертифицированные для использования в РоссииПока существует не так уж много продуктов, имеющих сертификат Гостехкомиссии, удостоверяющий пригодность этого продукта для применения в России в целях защиты данных. Ниже приводится описание некоторых из них.

Похожие работы

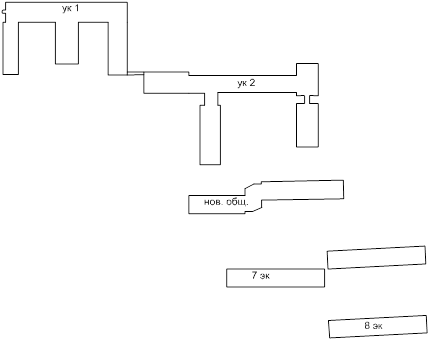

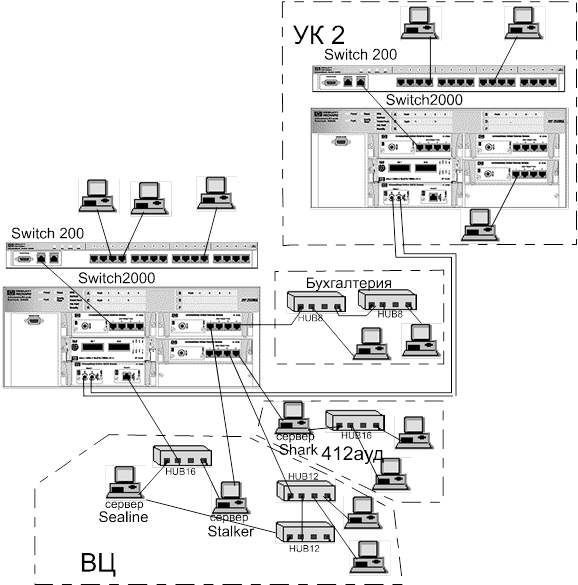

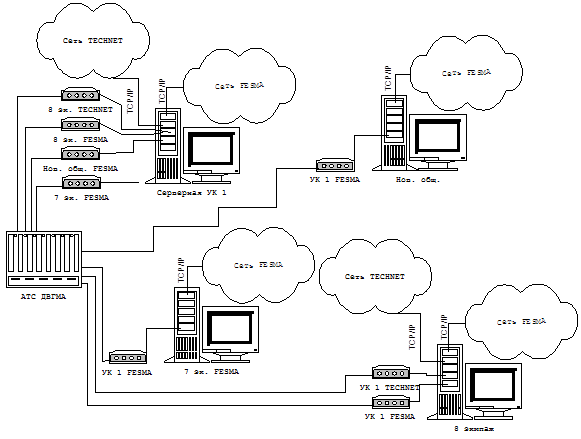

... ; 100Base-TX. Для выполнения задач корпоративной сети, локальная сеть радиоспециальности требует подключения к остальным корпусам ДВГМА. В процессе информационного обследования выявилась необходимость подключения к корпоративной сети Академии дополнительно 7экипажа и нового общежития (рис. 1). Рис. 1. Руководствуясь принципами построения сети в УК-1 и УК-2 необходимо осуществить на две ...

... в основу методики и выведена формула для получения количественной оценки уровня защищенности, обеспечиваемого СЗИ. 4. Применение методики определения уровня защищенности и обоснования эффективности средстВ защиты КИС 4.1 Описание защищаемой корпоративной системы Разработанная нами методика позволяет оценить уровень защищенности КИС при определенном наборе средств СЗИ и, соответственно ...

... Server. Установка Windows 2000 Advanced Server завершена, и Вы вошли в систему под учетной записью Administrator. [11] 5.5.3. Управление в среде Windows 2000 Advanced Server После успешной установки Windows 2000 Server выполняется настройка пользователей. Основным элементом централизованного администрирования в Windows 2000 Server является домен. Домен - это группа серверов, работающих под ...

... сети также стоит использовать виртуальные каналы сетей пакетной коммутации. Основные достоинства такого подхода - универсальность, гибкость, безопасность 4. Обеспечение безопасности в корпоративных сетях В результате изучения структуры информационных сетей (ИС) и технологии обработки данных разрабатывается концепция информационной безопасности ИС предложенная в работе профессора Х.А. ...

0 комментариев