Навигация

Причины, виды и каналы утечки информации

2.5 Причины, виды и каналы утечки информации

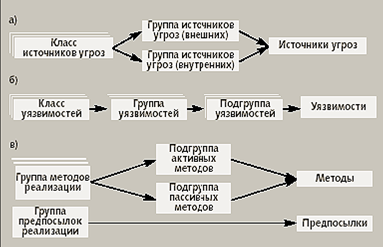

Основными причинами утечки информации являются:

• несоблюдение персоналом норм, требований, правил эксплуатации КИС;

• ошибки в проектировании КИС и систем защиты КИС;

• ведение противостоящей стороной технической и агентурной разведок.

Несоблюдение персоналом норм, требований, правил эксплуатации может быть как умышленным, так и непреднамеренным. От ведения противостоящей стороной агентурной разведки этот случай отличает то, что в данном случае лицом, совершающим несанкционированные действия, двигают личные побудительные мотивы. Причины утечки информации достаточно тесно связаны с видами утечки информации.

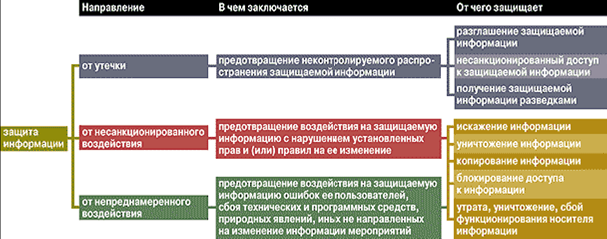

В соответствии с ГОСТ Р 50922-96 рассматриваются три вида утечки формации:

• разглашение;

• несанкционированный доступ к информации;

• получение защищаемой информации разведками (как отечественными, так и иностранными).

Под разглашением информации понимается несанкционированное доведение защищаемой информации до потребителей, не имеющих права доступа к защищаемой информации.

Под несанкционированным доступом понимается получение защищаемой информации заинтересованным субъектом с нарушением установленных правовыми документами или собственником, владельцем информации прав или правил доступа к защищаемой информации. При этом заинтересованным субъектом, осуществляющим несанкционированный доступ к информации, может быть государство, юридическое лицо, группа физических лиц, в том числе общественная организация, отдельное физическое лицо.

Получение защищаемой информации разведками может осуществляться с помощью технических средств (техническая разведка) или агентурными методами (агентурная разведка).

Канал утечки информации — совокупность источника информации, материального носителя или среды распространения несущего указанную информацию сигнала и средства выделения информации из сигнала или носителя. Одним из основных свойств канала является месторасположение средства выделения информации из сигнала или носителя, которое может располагаться в пределах контролируемой зоны, охватывающей КИС, или вне ее. Применительно к КИС выделяют следующие каналы утечки:

1.Электромагнитный канал. Причиной его возникновения является электромагнитное поле, связанное с протеканием электрического тока в аппаратных компонентах КИС. Электромагнитное поле может индуцировать токи в близко расположенных проводных линиях (наводки). Электромагнитный канал в свою очередь делится на следующие каналы:

• радиоканал (высокочастотное излучение);

• низкочастотный канал;

• сетевой канал (наводки на сеть электропитания);

• канал заземления (наводки на провода заземления);

• линейный канал (наводки на линии связи между компьютерными системами).

2.Акустический (виброакустический) канал. Связан с распространением звуковых волн в воздухе или упругих колебаний в других средах, возникающих при работе устройств отображения информации КИС.

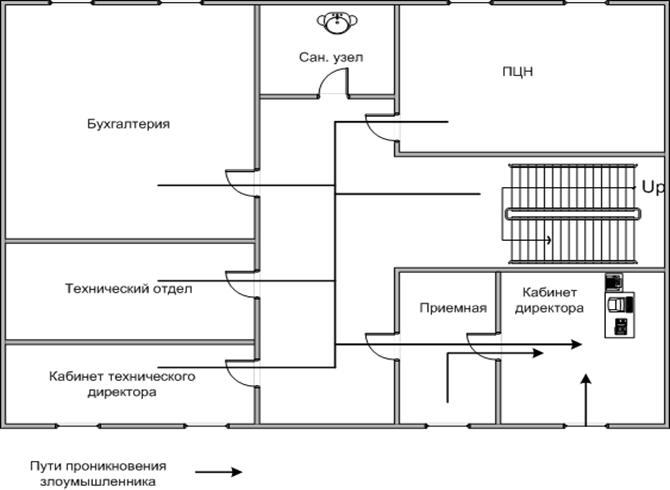

3.Визуальный канал. Связан с возможностью визуального наблюдения злоумышленником за работой устройств отображения информации КИС без проникновения в помещения, где расположены компоненты системы. В качестве средства выделения информации в данном случае могут рассматриваться фото-, видеокамеры и т.п.

4.Информационный канал. Связан с доступом (непосредственным и телекоммуникационным) к элементам КИС, к носителям информации, к самой вводимой и выводимой информации (и результатам), к программному обеспечению (в том числе к операционным системам), а также с подключением к лини ям связи. Информационный канал может быть разделен на следующие каналы:

• канал коммутируемых линий связи,

• канал выделенных линий связи,

канал локальной сети,

канал машинных носителей информации,

канал терминальных и периферийных устройств.

2.6 Модели разграничения доступа к информации

Для проведения желаемой политики безопасности в системе должны присутствовать соответствующие механизмы. В большинстве случаев эти механизмы содержат некоторые автоматизированные компоненты, зачастую являющиеся частью базового программного обеспечения (операционной системы) с соответствующим множеством процедур пользователя и администратора.

В то время как политика безопасности представляет собой множество правил для конкретной системы, модель безопасности - абстрактное описание поведения целого класса систем, без рассмотрения конкретных деталей их реализации. Модель безопасности является инструментом разработки политики безопасности.

Политика безопасности компьютерной системы может быть выражена формальным и неформальным образом. Для неформального описания политики безопасности широкое распространение получило описание правил доступа субъектов к объектам в виде таблиц, наглядно представляющих правила доступа. Обычно под этим подразумевается, что субъекты, объекты и типы доступа в данной системе определены, а множество субъектов и объектов конечно и определено. Основным преимуществом такого способа представления политики безопасности является доступность для понимания малоквалифицированным пользователем.

Похожие работы

... (о чем речь пойдет далее). Анализ действующего Уголовного кодекса РФ показывает, что законодатель выделил из всего объема информационных отношений как подлежащие специальной охране отношения, возникающие в области компьютерной информации. В главу о преступлениях в сфере компьютерной информации введены термины и понятия, которых ранее не было не только в уголовно-правовой терминологии, но и в ...

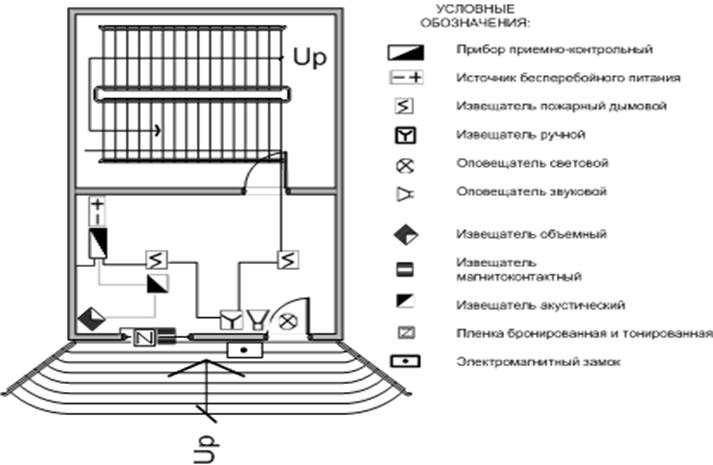

... эта система будет неполной без интегрирования с ней системы видеонаблюдения, которая обеспечит визуальный просмотр времени и попыток несанкционированного доступа к информации и обеспечит идентификацию личности нарушителя. 2.4 Разработка системы видеонаблюдения объекта защиты Целевыми задачами видеоконтроля объекта защиты является: 1) обнаружение: - общее наблюдение за обстановкой; - ...

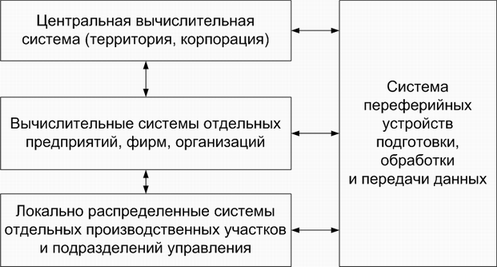

... техникой всех отраслей человеческой деятельности остро ставит вопрос о технологическом обеспечении информационных систем и технологий. Технологическое обеспечение реализует информационные процессы в автоматизированных системах организационного управления с помощью ЭВМ и других технических средств. Разработка технологического обеспечения требует учета особенностей структуры экономических систем. ...

... питания, уничтожители бумажных документов Заключение Цель курсового исследования достигнута путём реализации поставленных задач. В результате проведённого исследования по теме "Методы защиты информации в телекоммуникационных сетях" можно сделать ряд выводов: Проблемы, связанные с повышением безопасности информационной сферы, являются сложными, многоплановыми и взаимосвязанными. Они ...

0 комментариев