Навигация

Угрозы безопасности автоматизированной системы обработки информации

2.4 Угрозы безопасности автоматизированной системы обработки информации

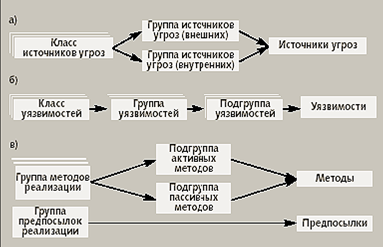

К настоящему времени известно большое количество разноплановых угроз различного происхождения, таящих в себе различную опасность для информации. Системная их классификация приведена в табл.2.2.

Ниже приводится краткий комментарий к приведенным в табл.2.2 параметрам классификации, их значениям и содержанию.

1.Виды угроз. Данный параметр является основополагающим, определяющим целевую направленность защиты информации.

2.Происхождение угроз. В табл. 2.2 выделено два значения данного параметра: случайное и преднамеренное. При этом под случайным понимается такое происхождение угроз, которое обусловливается спонтанными и не зависящими от воли людей обстоятельствами, возникающими в системе обработки данных в процессе ее функционирования. Наиболее известными событиями данного плана являются отказы, сбои, ошибки, стихийные бедствия и побочные влияния. Сущность перечисленных событий определяется следующим образом:

а)отказ - нарушение работоспособности какого-либо элемента системы, приводящее к невозможности выполнения им основных своих функций;

б)сбой - временное нарушение работоспособности какого-либо элемента системы, следствием чего может быть неправильное выполнение им в этот момент своей функции;

в)ошибка - неправильное (разовое или систематическое) выполнение элементом одной или нескольких функций, происходящее вследствие специфического (постоянного или временного) его состояния;

г)побочное влияние - негативное воздействие на систему в целом или отдельные ее элементы, оказываемое какими-либо явлениями, происходящими внутри системы или во внешней среде.

Преднамеренное происхождение угрозы обусловливается злоумышленными действиями людей, осуществляемыми в целях реализации одного или нескольких видов угроз.

3.Предпосылки появления угроз. В табл. 2.2 названы две разновидности предпосылок: объективные (количественная или качественная недостаточность элементов системы) и субъективные (деятельность разведывательных органов иностранных государств, промышленный шпионаж, деятельность уголовных элементов, злоумышленные действия недобросовестных сотрудников системы). Перечисленные разновидности предпосылок интерпретируются следующим образом:

а)количественная недостаточность - физическая нехватка одного или несколько элементов системы обработки данных, вызывающая нарушения технологического процесса обработки или/и перегрузку имеющихся элементов;

б)качественная недостаточность - несовершенство конструкции (организации) элементов системы, в силу чего могут появляться возможности случайного или преднамеренного негативного воздействия на обрабатываемую или хранимую информацию;

в)деятельность разведывательных органов иностранных государств - специально организуемая деятельность государственных органов, профессионально ориентированных на добывание необходимой информации всеми доступными способами и средствами. К основным видам разведки относятся агентурная (несанкционированная деятельность профессиональных разведчиков, завербованных агентов и так называемых доброжелателей) и техническая, включающая радиоразведку (перехват радиосредствами информации, циркулирующей в радиоканалах систем связи), радиотехническую (регистрацию спецсредствами сигналов, излучаемых техническими системами) и космическую (использование космических кораблей и искусственных спутников для наблюдения за территорией, ее фотографирования, регистрации радиосигналов и получения полезной информации другими доступными способами;

г)промышленный шпионаж - негласная деятельность организации (ее представителей) по добыванию информации, специально охраняемой от несанкционированной ее утечки или похищения, а также по созданию для себя благоприятных условий в целях получения максимальных выгод;

д)злоумышленные действия уголовных элементов - хищение информации или компьютерных программ в целях наживы или их разрушение в интересах конкурентов;

е)злоумышленные действия недобросовестных сотрудников - хищение (копирование) или уничтожение информационных массивов или/и программ по эгоистическим или корыстным мотивам.

4.Источники угроз. Под источником угроз понимается непосредственный исполнитель угрозы в плане негативного воздействия ее на информацию. Перечень и содержание источников приведены в табл.2.2 и в дополнительных комментариях не нуждаются.

Таблица 2.2

Системная классификация угроз информации

| Параметры классификации | Значения параметров | Содержание значения критерия |

| 1. Виды | 1.1.Физической целостности. | Уничтожение (искажение). |

| 1.2. Логической структуры. | Искажение структуры. | |

| 1.3. Содержания. | Несанкционированная модификация. | |

| 1.4. Конфиденциальности. 1.5. Права собственности. | Несанкционированное получение; утечка информации Присвоение чужого права. | |

| 2. Природа происхождения | 2.1. Случайная. | Отказы, сбои, ошибки. |

| Стихийные бедствия. | ||

| Побочные влияния. | ||

| 2.2. Преднамеренная. | Злоумышленные действия людей. | |

| 3.Предпосылки появления | 3.1. Объективные. | Количественная недостаточность элементов системы. |

| Качественная недостаточность элементов системы. | ||

| 3.2. Субъективные. | Разведывательные органы иностранных государств. | |

| Промышленный шпионаж. | ||

| Уголовные элементы. | ||

| Недобросовестные сотрудники. | ||

| 4. Источники угроз | 4.1. Люди. 4.2. Технические устройства. 4.3.Модели, алгоритмы, программы. 4,4.Технологические схемы обработки. 4.5. Внешняя среда. | Посторонние лица, пользователи, персонал. Регистрации, передачи, хранения, переработки, выдачи. Общего назначения, прикладные, вспомогательные. Ручные, интерактивные, внутрима-шинные, сетевые. |

| Состояние атмосферы, побочные шумы, побочные сигналы |

Похожие работы

... (о чем речь пойдет далее). Анализ действующего Уголовного кодекса РФ показывает, что законодатель выделил из всего объема информационных отношений как подлежащие специальной охране отношения, возникающие в области компьютерной информации. В главу о преступлениях в сфере компьютерной информации введены термины и понятия, которых ранее не было не только в уголовно-правовой терминологии, но и в ...

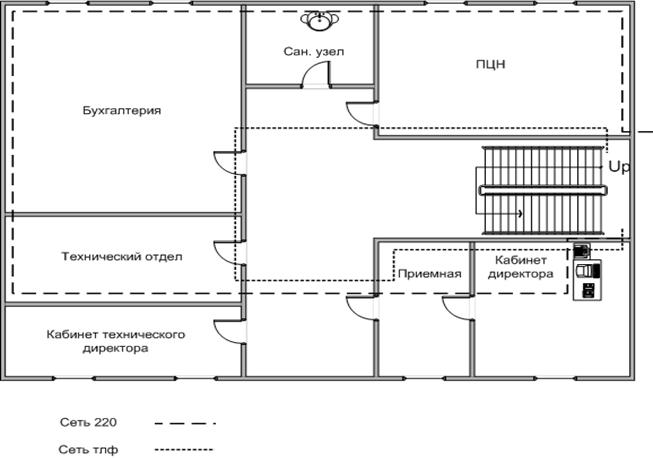

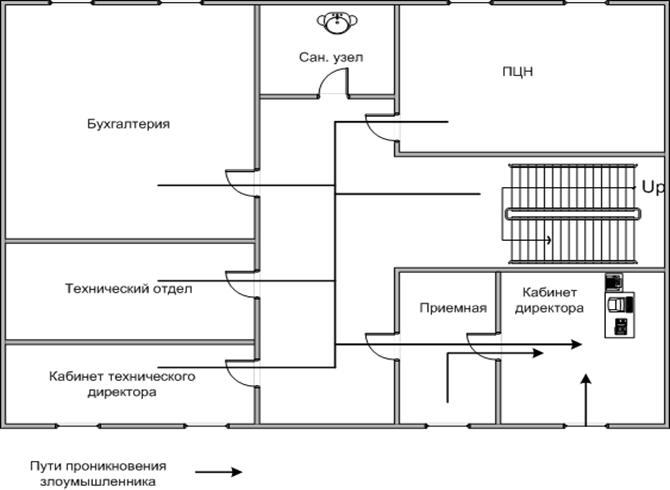

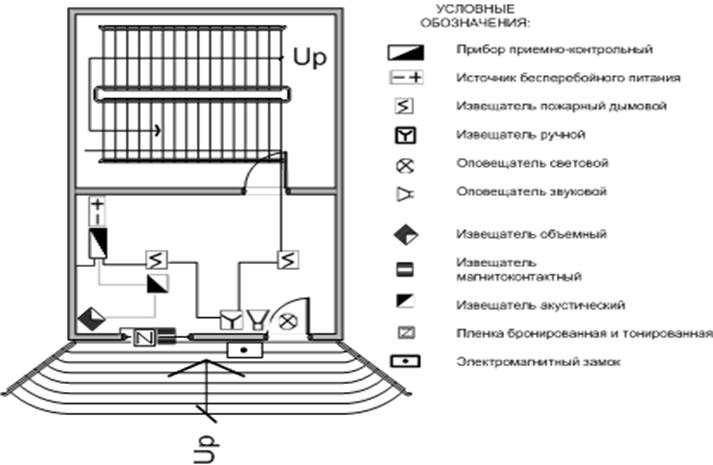

... эта система будет неполной без интегрирования с ней системы видеонаблюдения, которая обеспечит визуальный просмотр времени и попыток несанкционированного доступа к информации и обеспечит идентификацию личности нарушителя. 2.4 Разработка системы видеонаблюдения объекта защиты Целевыми задачами видеоконтроля объекта защиты является: 1) обнаружение: - общее наблюдение за обстановкой; - ...

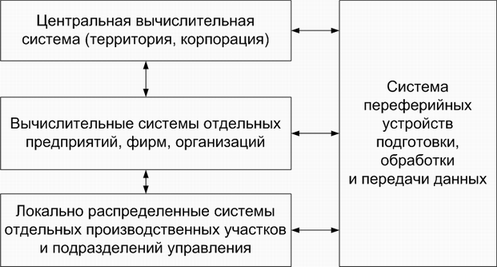

... техникой всех отраслей человеческой деятельности остро ставит вопрос о технологическом обеспечении информационных систем и технологий. Технологическое обеспечение реализует информационные процессы в автоматизированных системах организационного управления с помощью ЭВМ и других технических средств. Разработка технологического обеспечения требует учета особенностей структуры экономических систем. ...

... питания, уничтожители бумажных документов Заключение Цель курсового исследования достигнута путём реализации поставленных задач. В результате проведённого исследования по теме "Методы защиты информации в телекоммуникационных сетях" можно сделать ряд выводов: Проблемы, связанные с повышением безопасности информационной сферы, являются сложными, многоплановыми и взаимосвязанными. Они ...

0 комментариев