Навигация

Организационно-административное обеспечение информационной безопасности

1. Организационно-административное обеспечение информационной безопасности

Организационно-административное обеспечение безопасности информационных ресурсов организации включает организационно-штатную структуру и официально действующие правила безопасной работы и взаимоотношений пользователей в корпоративной информационной системе (КИС).

Вся совокупность таких правил имеет целью обеспечить поддержку и управление информационной безопасностью и составляет политику информационной безопасности организации.

1.1 Политика информационной безопасности

Политика безопасности (security policy) - множество условий, при которых пользователи могут получить доступ к информации и ресурсам системы. Политика безопасности определяет множество требований (правил), которые должны быть выполнены в конкретной реализации системы.

Высшее руководство организации, предприятия должно выработать четкое руководство и демонстрировать свою поддержку и участие в обеспечении информационной безопасности посредством проведения политики информационной безопасности во всей организации.

1.1.1 Документ с изложением политики информационной безопасности

Высшее руководство должно издать в письменной форме положение об информационной политике для всех подразделений организации. Оно должно содержать, как минимум, следующие принципы:

• определение информационной безопасности, ее целей и сферы применения, а также ее значимости как механизма, обеспечивающего совместное использование информации;

• заверение руководства о его намерении поддерживать цели и задачи информационной безопасности;

• разъяснение специфических направлений политики безопасности, принципов, стандартов и соответствия требованиям, включая:

a) соответствие нормативно-правовым и договорным, контрактным требованиям;

b) требования по обучению в области обеспечения безопасности;

c) предотвращение воздействия деструктивных программ и мероприятия по их обнаружению;

d) политику планирования бесперебойной работы.

• определение общей и особой ответственности для всех аспектов информационной безопасности;

• разъяснение процедуры сообщения о подозрительных инцидентах, затрагивающих проблемыбезопасности.

1.2 Выработка официальной политики предприятия в области информационной безопасности

1.2.1 Краткий обзор

1.2.1.1 Организационные вопросы

Целью разработки официальной политики предприятия в области информационной безопасности является определение правильного (с точки зрения организации) способа использования вычислительных и коммуникационных ресурсов, а также разработка процедур, предотвращающих или реагирующих на нарушения режима безопасности. Чтобы достичь данной цели, следует учесть специфику конкретной организации.

Во-первых, необходимо принять во внимание цели и основные направления деятельности организации. Например, в Генеральном штабе Министерства обороны и в университете существенно разные требования к конфиденциальности.

Во-вторых, разрабатываемая политика должна согласовываться с существующими законами и правилами, относящимися к организации. Значит, эти законы и правила необходимо выявить и принять во внимание при разработке политики.

В-третьих, если локальная сеть организации не является изолированной, вопросы безопасности следует рассматривать в более широком контексте. Политика должна освещать проблемы, возникающие на локальном компьютере из-за действий удаленной стороны, а также удаленные проблемы, причиной которых является локальный хост или пользователь.

1.2.1.2 Кто делает политику?

Политика безопасности должна стать результатом совместной деятельности технического персонала, способного понять все аспекты политики и ее реализации, а также руководителей, способных влиять на проведение политики в жизнь. Нереализуемая или неподдерживаемая политика бесполезна.

Поскольку политика безопасности так или иначе затрагивает всех сотрудников организации, следует позаботиться о том, чтобы у вас было достаточно полномочий для принятия политических решений. Хотя некоторой группе (например отделу технического обслуживания) может быть поручено проведение политики (или некоторой ее части) в жизнь, возможно, нужна группа более высокого ранга для поддержки и одобрения политики.

1.2.1.3 Кого затрагивает политика?

Политика безопасности потенциально затрагивает всех пользователей компьютеров в организации, причем по нескольким аспектам. Пользователи могут отвечать за администрирование собственных паролей. Системные администраторы или администраторы безопасности обязаны ликвидировать слабые места в защите и следить за работой всех систем.

Важно с самого начала работы над политикой безопасности правильно подобрать состав коллектива разработчиков. Возможно, на предприятии уже есть подразделение информационной безопасности; естественно, люди из этой группы считают безопасность своей вотчиной. Однако к разработке политики безопасности следует привлечь также специалистов по аудиту и управлению, физической безопасности, информационным системам и т.п. Тем самым будет подготовлена почва для понимания и одобрения политики.

1.2.1.4 Распределение ответственности

Ключевым элементом политики является доведение до каждого его обязанностей по поддержанию режима безопасности. Политика не может предусмотреть всего, однако она обязана гарантировать, что для решения каждого вида проблем существует ответственное лицо.

В связи с информационной безопасностью можно выделить несколько уровней ответственности. На первом уровне каждый пользователь компьютерного ресурса обязан заботиться о защите своего ресурса. Пользователь, допустивший компрометацию своего ресурса, увеличивает вероятность компрометации ресурсов, которыми владеют другие пользователи.

Системные администраторы образуют другой уровень ответственности. Они должны обеспечивать защиту компьютерных систем. Сетевых администраторов можно отнести к еще более высокому уровню. Администраторы безопасности - еще более высокий уровень обеспечения информационной безопасности.

Похожие работы

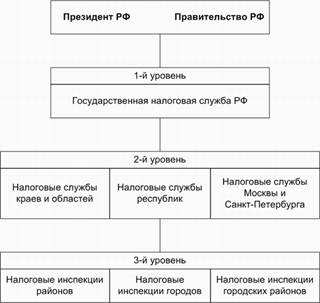

... (о чем речь пойдет далее). Анализ действующего Уголовного кодекса РФ показывает, что законодатель выделил из всего объема информационных отношений как подлежащие специальной охране отношения, возникающие в области компьютерной информации. В главу о преступлениях в сфере компьютерной информации введены термины и понятия, которых ранее не было не только в уголовно-правовой терминологии, но и в ...

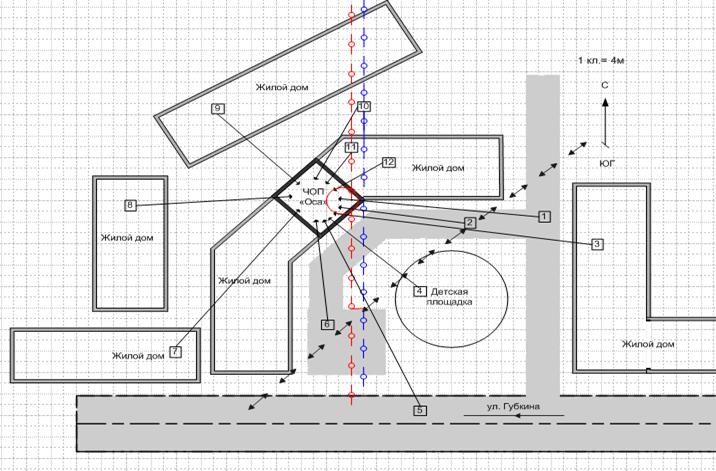

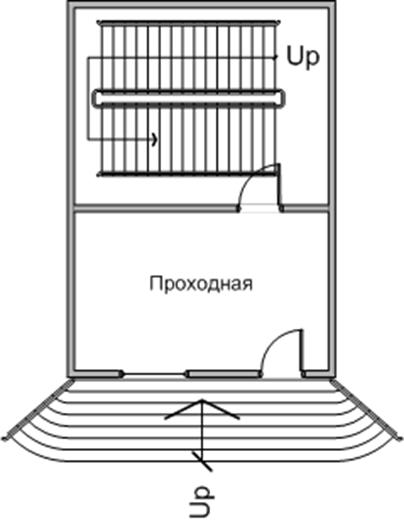

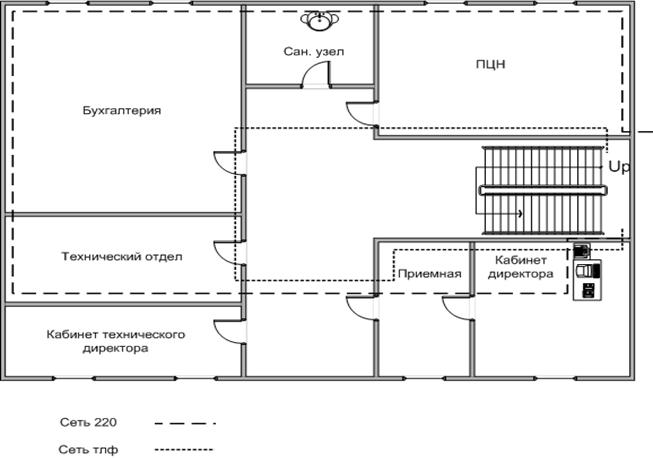

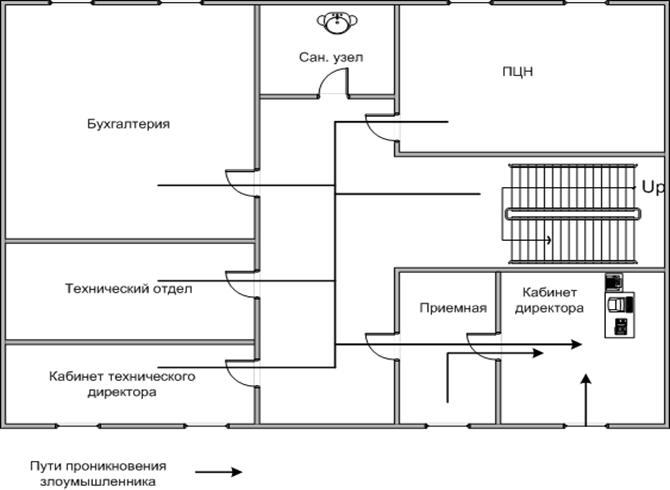

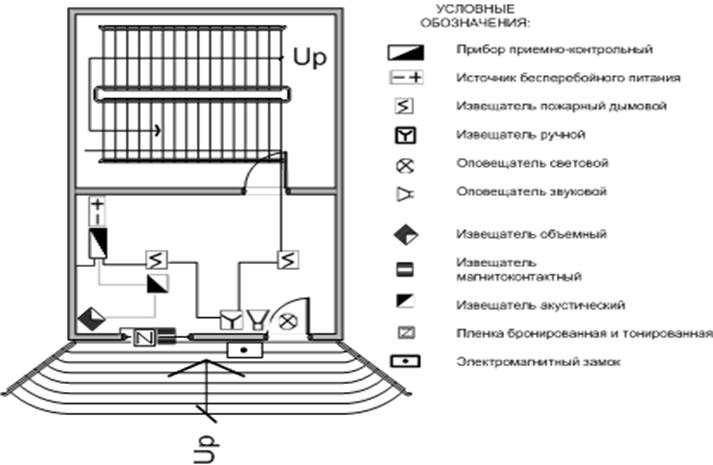

... эта система будет неполной без интегрирования с ней системы видеонаблюдения, которая обеспечит визуальный просмотр времени и попыток несанкционированного доступа к информации и обеспечит идентификацию личности нарушителя. 2.4 Разработка системы видеонаблюдения объекта защиты Целевыми задачами видеоконтроля объекта защиты является: 1) обнаружение: - общее наблюдение за обстановкой; - ...

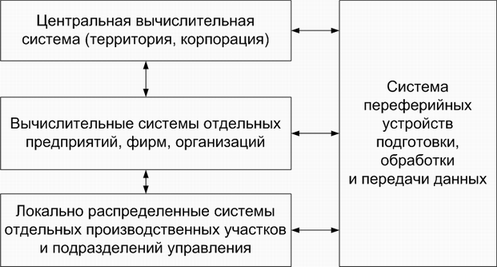

... техникой всех отраслей человеческой деятельности остро ставит вопрос о технологическом обеспечении информационных систем и технологий. Технологическое обеспечение реализует информационные процессы в автоматизированных системах организационного управления с помощью ЭВМ и других технических средств. Разработка технологического обеспечения требует учета особенностей структуры экономических систем. ...

... питания, уничтожители бумажных документов Заключение Цель курсового исследования достигнута путём реализации поставленных задач. В результате проведённого исследования по теме "Методы защиты информации в телекоммуникационных сетях" можно сделать ряд выводов: Проблемы, связанные с повышением безопасности информационной сферы, являются сложными, многоплановыми и взаимосвязанными. Они ...

0 комментариев