Навигация

Независимая ревизия состояния информационной безопасности

1.3.8 Независимая ревизия состояния информационной безопасности

Документ, определяющий политику информационной безопасности, устанавливает ответственность должностных лиц и направления обеспечения информационной безопасности. Существующая практика обеспечения информационной безопасности должна подвергаться независимой ревизии для получения уверенности в том, что организационные меры действительно соответствуют политике безопасности, и ее проведение является эффективным.

Примечание. Возможным исполнителем такой проверки может быть внутренний аудитор, независимый руководитель высшего звена либо третья сторона, специализирующаяся в осуществлении такого рода исследованиях и экспертизе. Кандидаты на проведение такой работы должны иметь соответствующие навыки и опыт.

1.4 Ответственность субъектов информационной безопасности

Все пользователи КИС несут ответственность за обеспечение их безопасности. Однако форма и объем ответственности зависят от роли конкретного сотрудника и степени его причастности к КИС. Целесообразно рассматривать три широкие категории штатного персонала, а также их функции и ответственность в отношении обеспечения безопасности КИС. Общая (т.е. минимальная) ответственность этих категорий штатного персонала оговорена ниже:

Рядовые сотрудники - все, кто занимаются использованием, эксплуатацией, разработкой или внедрением компьютерных систем. Они ответственны за:

• знание своих обязанностей по обеспечению безопасности КИС и принятие соответствующих действий;

• проявление активной заинтересованности в поддержании безопасности КИС - выявление новыхвидов потенциальных угроз и информирование о них руководителей подразделений;

• знание своих правовых обязанностей и принятие соответствующих действий;

• соблюдение требований, обязательных в масштабе всей организации стандартов;

• соблюдение требований локальных стандартов и инструкций.

Руководители подразделений - сотрудники, уполномоченные администрацией осуществлять ежедневное руководство работой и/или развитием производственных функций и поддерживающих их компьютерных систем. Они ответственны за:

• оценку потенциальных угроз для тех направлений, которыми они руководят;

• разработку соответствующих локальных стандартов и инструкций по обеспечению безопасности КИС и согласование их с администрацией;

• обеспечение выполнения находящимся под их руководством персоналом соответствующих стандартов и инструкций;

• обеспечение надлежащего обучения для администраторов сетей;

• стремление обеспечить достаточное финансирование для нужд безопасности КИС;

• обеспечение регулярного обновления требований безопасности, информационного программного обеспечения и планов действий в экстренных случаях.

Администрация - руководители наиболее высокого ранга. Они ответственны за:

• общую безопасность находящихся в их ведении систем (как владельцы этих систем), включая принятие решений по выдаче разрешений на подключение к своей сети других сетей;

• обеспечение достаточного финансирования для нужд безопасности КИС;

• назначение АДМИНИСТРАТОРОВ БЕЗОПАСНОСТИ КИС для каждого производственного подразделения;

• определение круга основных обязанностей для координаторов по безопасности КИС и обеспечение их обучения в достаточном объеме.

Кроме рассмотренных категорий целесообразно выделить еще две категории:

Администраторы безопасности КИС - сотрудники, назначенные администрацией для обеспечения безопасности определенных ресурсов и распространения знаний по безопасности КИС в отдельных подразделениях. Они ответственны за:

• реализацию правил обеспечения безопасности информационных ресурсов подразделения или функционального комплекса;

• обеспечение администрирования установленных для них средств безопасности;

• обеспечение полной осведомленности среди сотрудников подразделений о важности поддержания безопасности КИС;

• обеспечение информирования всех сотрудников своих подразделений о существовании руководств по безопасности;

• помощь руководителям подразделений в выявлении потенциальных рисков и составлении инструкций для своих подразделений.

Администраторы сетей / системные администраторы - сотрудники, назначенные руководителями подразделений для сопровождения и эксплуатации локальных сетей (LAN) или локальных систем. Они несут определенную ответственность за вверенные им системы, которая заключается в:

• администрировании и идентификации пользователей;

• снятие резервных копий с различных систем и их данных.

1.5 Классификация ресурсов и контроль за ними

Обеспечение соответствующей защиты ресурсов организации невозможно без их идентификации. Все основные информационные ресурсы должны быть четко определены, взяты на соответствующий учет с назначением ответственного лица.

Похожие работы

... (о чем речь пойдет далее). Анализ действующего Уголовного кодекса РФ показывает, что законодатель выделил из всего объема информационных отношений как подлежащие специальной охране отношения, возникающие в области компьютерной информации. В главу о преступлениях в сфере компьютерной информации введены термины и понятия, которых ранее не было не только в уголовно-правовой терминологии, но и в ...

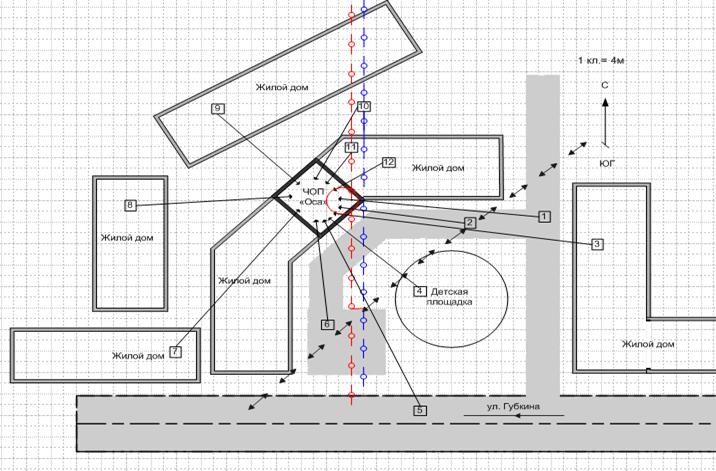

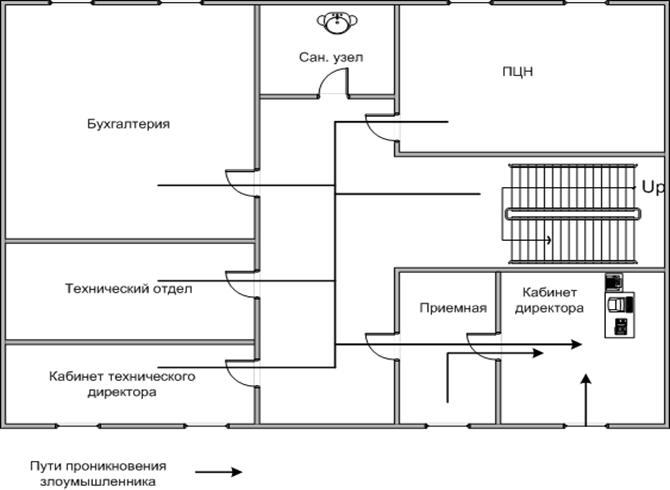

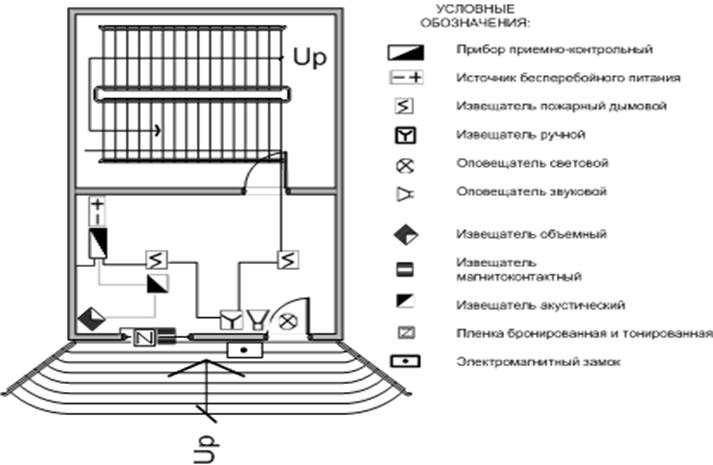

... эта система будет неполной без интегрирования с ней системы видеонаблюдения, которая обеспечит визуальный просмотр времени и попыток несанкционированного доступа к информации и обеспечит идентификацию личности нарушителя. 2.4 Разработка системы видеонаблюдения объекта защиты Целевыми задачами видеоконтроля объекта защиты является: 1) обнаружение: - общее наблюдение за обстановкой; - ...

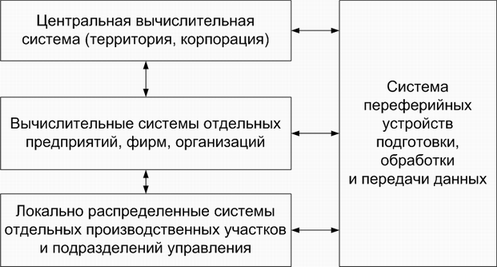

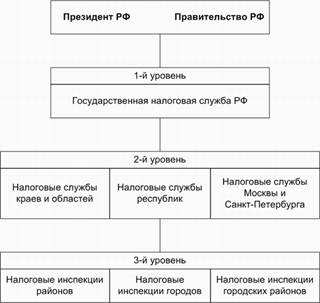

... техникой всех отраслей человеческой деятельности остро ставит вопрос о технологическом обеспечении информационных систем и технологий. Технологическое обеспечение реализует информационные процессы в автоматизированных системах организационного управления с помощью ЭВМ и других технических средств. Разработка технологического обеспечения требует учета особенностей структуры экономических систем. ...

... питания, уничтожители бумажных документов Заключение Цель курсового исследования достигнута путём реализации поставленных задач. В результате проведённого исследования по теме "Методы защиты информации в телекоммуникационных сетях" можно сделать ряд выводов: Проблемы, связанные с повышением безопасности информационной сферы, являются сложными, многоплановыми и взаимосвязанными. Они ...

0 комментариев