Навигация

Использование средств удаленной диагностики

3.9 Использование средств удаленной диагностики

В настоящее время многие поставщики как аппаратных, так и программных средств предлагают «средства удаленной диагностики» для своих продуктов. Эти средства позволяют поставщику входить прямо в систему по телефонной линии с целью диагностики проблем. Такая связь может использоваться поставщиком для предоставления экстренных или обычных новых версий программного обеспечения.

Предоставление поставщику прямого доступа в систему может снизить размер платы за сопровождение и наверняка ускорить оказание услуг. Наблюдается тенденция расширения поставщиками продвижения такой услуги. Доходит даже до того, что это ставится условием заключения контракта на сопровождение.

Хотя налицо некоторые преимущества использования каналов удаленной диагностики, в одинаковой степени существуют и определенные опасности. Если не установлен надлежащий контроль, такие каналы могут представлять основную угрозу конфиденциальности и целостности системы и ее данным, особенно если поставщик знает, как система поддерживает производственную деятельность организации.

3.9.1 Потенциальные угрозы

Потеря конфиденциальности вследствие:

• доступа поставщика к уязвимым данным;

• несанкционированного использования канала дальней связи;

• перехвата сообщений между организацией и поставщиком.

Потеря целостности и/или доступности вследствие:

• неконтролируемого или несанкционированного изменения поставщиком программного обеспечения или данных;

• внешнего вмешательства во время передачи сообщений в санкционированное изменение программного обеспечения;

• заражения компьютерным вирусом.

3.9.2 Пути снижения рисков

• обеспечить, чтобы поставщики полностью сознавали свою ответственность и необходимость сохранения конфиденциальности и безопасности системы и ее данных. Проверять, какие устройства устанавливает поставщик. Они должны быть подтверждены письменным договором или контрактом;

• отключать коммутируемый канал, когда он не используется;

• использовать процедуру обратного дозвона для проверки происхождения запроса на установление связи;

• вести журнал регистрации времени начала связи, совершенных действий и времени прерывания связи;

• контролировать доступ по каналу связи в систему и к уязвимым данным с помощью паролей или аналогичных средств. Рассмотреть возможность временного удаления очень уязвимых данных прежде, чем разрешить установление соединения;

• тестировать все новые версии программных средств, полученные по каналу удаленной диагностики, в том же объеме, что и программные средства, получаемые обычным путем;

• шифровать все сообщения, передаваемые между организацией и поставщиком.

3.9.3 Обязательные правила

Не передавайте уязвимую информацию по сетям общего пользования или по другим сетям, находящимся вне контроля организации, если только она не защищена средствами шифрования или эквивалентными средствами (за консультацией обращайтесь к администратору безопасности).

Не подключайтесь ни к какой внешней услуге или линии связи без получения консультации у специалистов относительно прямых или непрямых последствий такого подключения и относительно особых правил, касающихся определенных типов линий связи или услуг. Это в особенности касается подключения к сети Internet.

4. Перечень стандартов Республики Беларусь, касающихся информационной безопасности

ГОСТ 28147-89. Системы обработки информации. Защита криптографическая. Алгоритм криптографического преобразования. М.: Госстандарт СССР.

ГОСТ 31078-2002. Защита информации. Испытания программных средств на наличие компьютерных вирусов. Типовое руководство.

СТБ ИСО/МЭК 9126-2003. Информационные технологии. Оценка программной продукции. Характеристики качества и руководства по их применению.

СТБ ИСО/МЭК ТО 9294-2003. Информационные технологии. Руководство по управлению документированием программного обеспечения.

СТБ ИСО/МЭК 12119:1994. Информационные технологии. Пакеты программ. Требования к качеству и тестирование

СТБ ИСО/МЭК ТО 12182-2003. Информационные технологии. Классификация программных средств.

СТБ ИСО/МЭК 12207-2003. Информационные технологии. Процессы жизненного цикла программных средств.

СТБ ИСО/МЭК 14764-2003. Информационные технологии. Сопровождение программных средств.

СТБ ГОСТ Р 51241-2003. Средства контроля и управления доступом. Классификация. Общие технические требования. Методы испытаний.

СТБ 1176.1. Функция хеширования.

СТБ 1176.2. Процедуры выработки и проверки электронной цифровой подписи.

СТБ 1221-2000. Документы электронные. Правила выполнения, обращения и хранения.

СТБ 34.101.1 - 2001. Информационная технология. Методы и средства безопасности. Критерии оценки безопасности информационных технологий. Ч. 1. Введение и общая модель.

СТБ 34.101.2 - 2001. Информационная технология. Методы и средства безопасности. Критерии оценки безопасности информационных технологий. Ч. 2. Функциональные требования безопасности.

СТБ 34.101.3 - 2001. Информационная технология. Методы и средства безопасности. Критерии оценки безопасности информационных технологий. Ч. 3. Гарантийные требования безопасности.

СТБ П 34.101.4-2002. Информационная технология. Профиль защиты электронной почты предприятия.

СТБ П 34.101.5-2003. Информационные технологии и безопасность. Общая методология испытаний продуктов и систем информационных технологий на соответствие уровням гарантий.

СТБ П 34.101.6-2003. Информационные технологии и безопасность. Задание по обеспечению безопасности. Разработка, обоснование, оценка.

СТБ П 34.101.7-2003. Информационные технологии и безопасность. Профиль защиты. Разработка, обоснование, оценка.

СТБ П 34.101.8-2003. Информационные технологии. Методы и средства безопасности. Программные средства защиты от воздействия вредоносных программ и антивирусные программные средства. Общие требования

РД РБ07040.1001-2002. Автоматизированная система межбанковских расчетов. Общие требования по обеспечению непрерывной работы и восстановления работоспособности участников в АС МБР.

РД РБ 07040.1101-2000. АС МБР. Архивы электронных документов. Общие требования.

РД РБ 07040.1601-2000. АС МБР. Форматы электронных сообщений. Ч. 1. Электронные сообщения системы расчетов по крупным и срочным платежам на валовой основе в режиме реального времени.

РД РБ 07040.1602-2002. Автоматизированная система межбанковских расчетов. Форматы электронных сообщений. Часть 2. Электронные сообщения клиринговой системы расчетов.

РД РБ 07040.1605-2000. АС МБР. Правила формирования электронных документов. Ч. 1. Электронные документы и сообщения системы расчетов по крупным и срочным платежам на валовой основе в режиме реального времени.

РД РБ 07040.1606-2000. АС МБР. Правила формирования электронных документов. Ч. 2. Электронные сообщения и документы клиринговой системы расчетов.

Похожие работы

... (о чем речь пойдет далее). Анализ действующего Уголовного кодекса РФ показывает, что законодатель выделил из всего объема информационных отношений как подлежащие специальной охране отношения, возникающие в области компьютерной информации. В главу о преступлениях в сфере компьютерной информации введены термины и понятия, которых ранее не было не только в уголовно-правовой терминологии, но и в ...

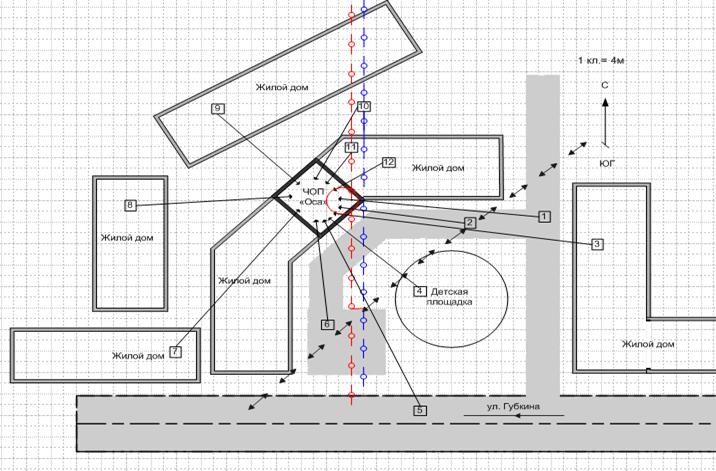

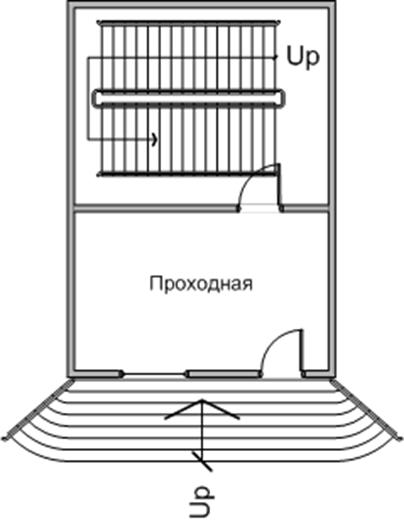

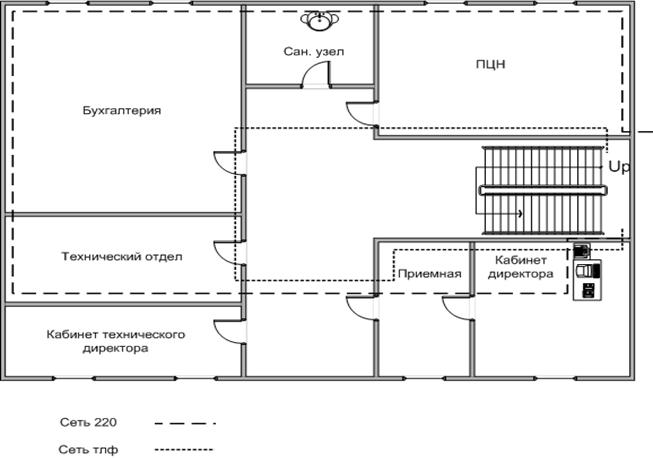

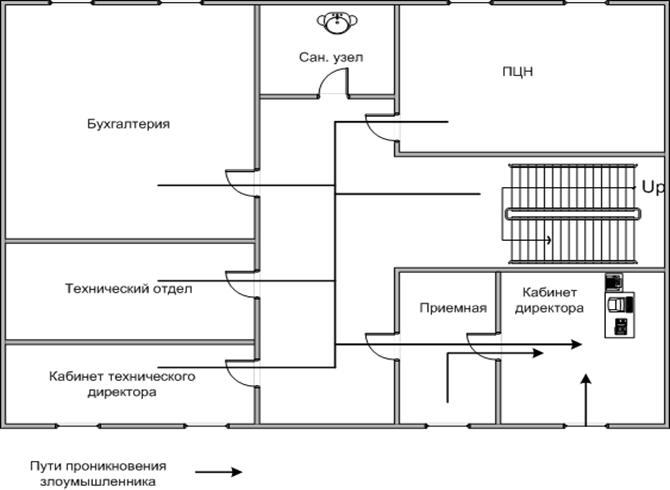

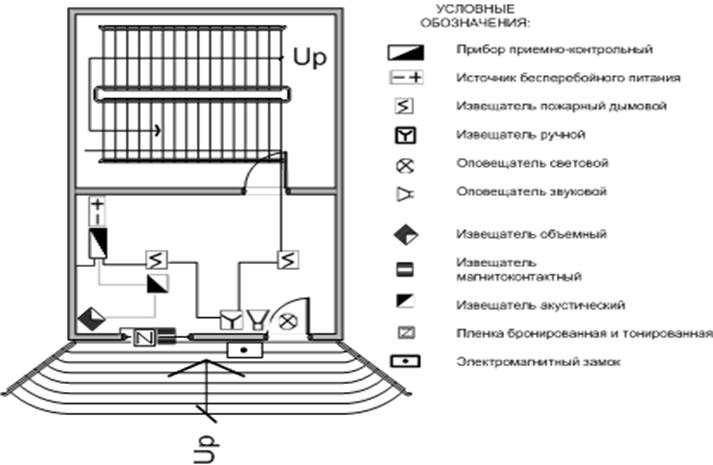

... эта система будет неполной без интегрирования с ней системы видеонаблюдения, которая обеспечит визуальный просмотр времени и попыток несанкционированного доступа к информации и обеспечит идентификацию личности нарушителя. 2.4 Разработка системы видеонаблюдения объекта защиты Целевыми задачами видеоконтроля объекта защиты является: 1) обнаружение: - общее наблюдение за обстановкой; - ...

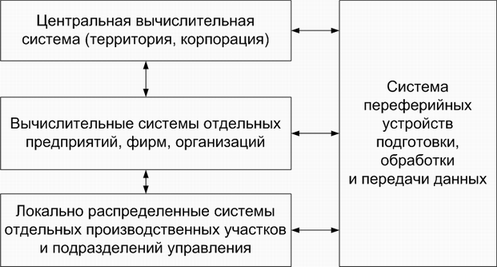

... техникой всех отраслей человеческой деятельности остро ставит вопрос о технологическом обеспечении информационных систем и технологий. Технологическое обеспечение реализует информационные процессы в автоматизированных системах организационного управления с помощью ЭВМ и других технических средств. Разработка технологического обеспечения требует учета особенностей структуры экономических систем. ...

... питания, уничтожители бумажных документов Заключение Цель курсового исследования достигнута путём реализации поставленных задач. В результате проведённого исследования по теме "Методы защиты информации в телекоммуникационных сетях" можно сделать ряд выводов: Проблемы, связанные с повышением безопасности информационной сферы, являются сложными, многоплановыми и взаимосвязанными. Они ...

0 комментариев