Навигация

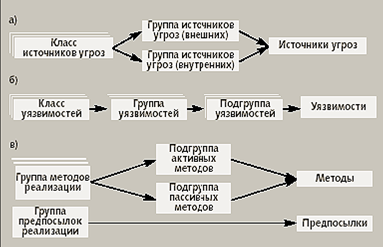

Потенциальные угрозы

3.4.1 Потенциальные угрозы

Потеря конфиденциальности вследствие:

• несанкционированного использования идентификатора привилегированного пользователя для получения доступа к уязвимым данным;

• несанкционированного использования идентификатора привилегированного пользователя для изменения или снятия ограничений в отношении защиты и безопасности.

Потеря целостности вследствие:

• санкционированного, но некомпетентного использования идентификатора привилегированного пользователя для внесения изменений в программное обеспечение и/или данные;

• несанкционированного использования идентификатора привилегированного пользователя для внесения изменений в программное обеспечение и/или данные.

Потеря доступности вследствие:

•несанкционированного или некомпетентного использования идентификатора привилегированного пользователя, что привело к порче или удалению ключевого программного обеспечения и данных.

3.4.2 Пути снижения рисков

• соблюдать особые меры предосторожности в отношении защиты идентификаторов привилегированных пользователей (см. параграф - управление паролями);

• обязательно отключиться от идентификатора привилегированного пользователя по завершении выполнения задания, требующего его использования, а также при оставлении терминала или ПК без присмотра;

• предоставлять доступ к идентификаторам привилегированных пользователей только специально подготовленным сотрудникам и только для определенного набора заданий;

• регистрировать и отслеживать случаи фактического использования идентификаторов привилегированных пользователей и попытки их использования;

• использовать все имеющиеся в системе средства, такие как контрольные журналы, для регистрации действий с применением идентификаторов привилегированных пользователей;

• поддерживать тщательный контроль, преимущественно на уровне руководства, за всеми паролями привилегированных пользователей, предназначенными для использования в аварийной ситуации. Немедленно заменить их после использования; использовать идентификаторы привилегированных пользователей для выполнения только тех задач, которые специально требуют их применения (т.е. не использовать их, если задание может быть выполнено с применением идентификаторов обычных пользователей и обычных процедур); присваивать идентификаторам привилегированных пользователей непритязательные имена (без указания на привилегии);

там, где возможно (например, с операционной системой UNIX), идентификаторы привилегированных пользователей самого высокого уровня должны быть доступны только при первоначальном подключении к идентификатору обычного пользователя, тем самым обеспечивая некоторую степень ответственности. Для некоторых заданий, требующих высокого уровня привилегий, может оказаться возможным ограничить их до «консольного» терминала, который может быть защищен физически.

3.4.3 Обязательные правила

Обязательные правила, в основном, касаются использования паролей и аналогичны изложенным в пункте 3.3.3.

3.5 Планирование мероприятий по обеспечению логической безопасности

Логическая безопасность - это нефизические(как правило, программные) средства контроля доступа в систему. Используются для защиты уязвимой информации и программных средств.

Большинство компьютерных систем, используемых в организации, имеют механизм обеспечения безопасности, который может использоваться для создания соответствующей структуры контроля с целью защиты системы. Для ПК стандартная операционная система которых не обеспечивает такого механизма, имеются пакеты, которые могут выполнять эту функцию.

Хорошо спланированные мероприятия по обеспечению логической безопасности наряду с физической безопасностью повышают защиту компьютерных систем и содержащихся в них данных от несанкционированного доступа и/или вмешательства.

3.5.1 Потенциальные угрозы

Потеря конфиденциальности вследствие:

•несанкционированного доступа к уязвимой информации.

Потеря целостности вследствие:

• несанкционированного или неконтролируемого внесения изменений в программное обеспечение и/или данные, содержащиеся в системе;

• отсутствия разграничения в отношении кто и что может изменять в системе.

Потеря доступности вследствие:

•искажения или удаления (случайного или намеренного) программного обеспечения и/или данных в системе не имеющими прав пользователями.

3.5.2 Пути снижения рисков

• Планировать логическую безопасность системы в целом, принимая во внимание степень уязвимости подлежащей защите системы и данных и объем защиты, которая может быть обеспечена физическими средствами.

• Разделить обязанности для минимизации риска злоупотреблений в системе, будь то по небрежности или преднамеренно. В частности, рассмотреть возможность разделения следующих функций:

• ввод данных;

• управление сетью;

• администрирование системы;

• развитие и сопровождение системы;

• управление изменениями;

• администрирование безопасности.

Предоставить каждому уполномоченному пользователю системы уникальный идентификатор пользователя и пароль, с тем чтобы они могли быть идентифицированы, и им могли быть даны соответствующие права доступа.

Защитить систему от доступа паролями или аналогичными средствами.

Предпринять меры (т.е. использовать формальные процедуры, автоматический выход из системы) для обеспечения отключения пользователей от системы по окончании работы или при оставлении своего терминала или ПК без присмотра (за консультацией обращаться к специалистам соответствующих служб).

Обеспечить защиту всех системных и прикладных программ с тем, чтобы они могли обновляться только теми, кто имеет на это право.

Внедрить процедуры проверки для обнаружения изменений в программных файлах (контрольное суммирование).

Обеспечить защиту всех уязвимых данных с тем, чтобы они могли быть доступны только тем, кто имеет на это разрешение.

Держать очень уязвимую информацию (особенно это касается информации, которую не должны видеть лица, имеющие доступ к привилегированным идентификаторам пользователя) на съемных носителях, таких как дискеты. Такие данные должны быть обеспечены защитой и храниться отдельно от системы (см. параграф «Планирование мероприятий по обеспечению физической безопасности»). Шифровать уязвимые данные во время хранения и/или передаче по линиям связи.

Похожие работы

... (о чем речь пойдет далее). Анализ действующего Уголовного кодекса РФ показывает, что законодатель выделил из всего объема информационных отношений как подлежащие специальной охране отношения, возникающие в области компьютерной информации. В главу о преступлениях в сфере компьютерной информации введены термины и понятия, которых ранее не было не только в уголовно-правовой терминологии, но и в ...

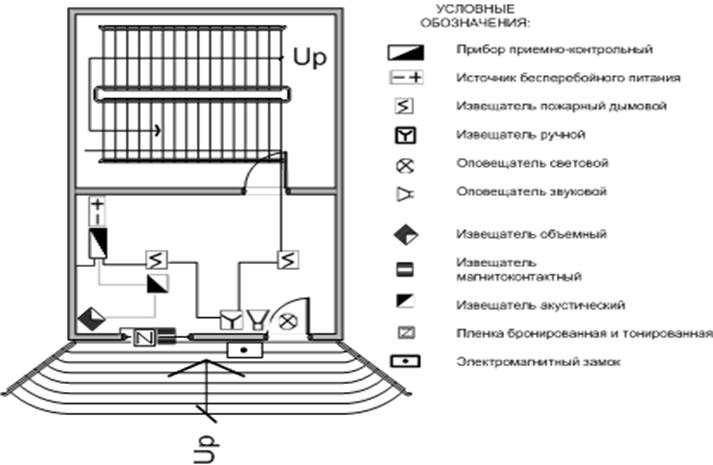

... эта система будет неполной без интегрирования с ней системы видеонаблюдения, которая обеспечит визуальный просмотр времени и попыток несанкционированного доступа к информации и обеспечит идентификацию личности нарушителя. 2.4 Разработка системы видеонаблюдения объекта защиты Целевыми задачами видеоконтроля объекта защиты является: 1) обнаружение: - общее наблюдение за обстановкой; - ...

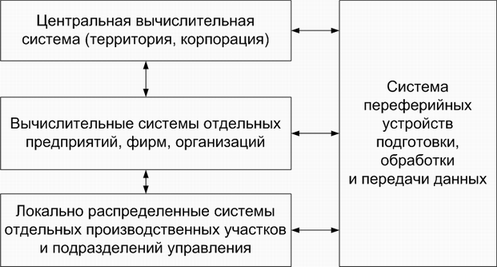

... техникой всех отраслей человеческой деятельности остро ставит вопрос о технологическом обеспечении информационных систем и технологий. Технологическое обеспечение реализует информационные процессы в автоматизированных системах организационного управления с помощью ЭВМ и других технических средств. Разработка технологического обеспечения требует учета особенностей структуры экономических систем. ...

... питания, уничтожители бумажных документов Заключение Цель курсового исследования достигнута путём реализации поставленных задач. В результате проведённого исследования по теме "Методы защиты информации в телекоммуникационных сетях" можно сделать ряд выводов: Проблемы, связанные с повышением безопасности информационной сферы, являются сложными, многоплановыми и взаимосвязанными. Они ...

0 комментариев