Навигация

Распределение ответственности за информационную безопасность

1.3.4 Распределение ответственности за информационную безопасность

Ответственность за обеспечение защиты отдельных информационных ресурсов, а также за проведение специфических мер безопасности должна быть четко определена.

Политика информационной безопасности должна обеспечивать общее руководство по распределению функций и ответственности за состояние безопасности в организации. В случае необходимости это должно быть дополнено более детальной местной (на уровне отдельных подразделений) интерпретацией, отражающей специфику местонахождения, а также специфику систем или услуг, которая должна четко определять распределение ответственности в отношении индивидуальных ресурсов (как материальных, так и информационных), а также безопасность информационных процессов, например, планирование бесперебойной деятельности.

Ответственность за безопасность информационной системы должен нести владелец конкретной системы. Владельцы информационных систем могут делегировать свои полномочия в области безопасности (полномочия предпринимать те или иные действия) отдельным пользователям или провайдерам услуг. Однако, в конечном счете, именно они остаются ответственными за обеспечение безопасности системы.

Во избежание путаницы в отношении индивидуальной ответственности важно, чтобы те сферы, за которые каждый руководитель несет ответственность, были бы четко определены, а именно:

• Различные ресурсы и процессы безопасности, связанные с каждой отдельной системой, должныбыть определены предельно ясно.

• Назначение ответственных за каждый вид ресурсов или процесс должно быть согласовано, и кругответственности определен документально.

• Полномочия должны быть четко определены и документированы.

1.3.5 Процедура санкционирования в отношении средств информационной технологии

Все вопросы, связанные с новой информационной техникой, должны быть согласованы с руководителями, а процедура согласования четко разработана. Лицам согласующим соответствующие изменения, следует убедиться в том, что инсталляция программного обеспечения и оборудования производится в производственных целях и будет обеспечивать адекватный уровень защиты безопасности, а также не будет отрицательно влиять на безопасность существующей инфраструктуры.

Следует предусмотреть два уровня санкционирования:

• Производственное согласование. Установка каждой единицы программного обеспечения и оборудования должна производиться с разрешения соответствующего руководителя со стороны пользователя, который обосновывает их назначение и использование. Соответствующее разрешениедолжно быть также получено от руководителя, ответственного за обеспечение информационнойбезопасности на месте, для соблюдения соответствия всем направлениям политики безопасностии ее требованиям.

• Техническое согласование. При необходимости следует проверить, что для всех устройств, подключенных к сетям коммуникации, или находящихся в ведении определенного провайдера услуг,имеется разрешение на установку со стороны руководства.

1.3.6 Консультация специалиста по информационной безопасности

Каждая организация, крупная или небольшая, может выиграть при привлечении консультанта по безопасности. В идеале консультантом должен быть опытный специалист по информационной безопасности, работающий в данной организации. Малые организации, к сожалению, не могут держать в штате такого специалиста-консультанта. В этом случае рекомендуется создание единого централизованного пункта, к услугам которого следует прибегать в случае необходимости принятия обоснованных решений в области безопасности, а также в случае необходимости получения помощи в максимальном развитии знаний и опыта внутри организации.

Консультанты по информационной безопасности или консультационные пункты должны иметь в своем распоряжении все необходимое, для того чтобы дать правильный совет по всем аспектам информационной безопасности.

Качество их оценки угроз безопасности и советов по контрмерам будет предопределять эффективность программы обеспечения информационной безопасности в организации. Для максимальной эффективности консультант или консультационный пункт должны иметь прямую связь с соответствующими руководителями организации. Они должны привлекаться на как можно более ранней стадии, сразу после инцидента, затрагивающего проблемы безопасности, для обеспечения квалифицированного руководства и привлечения соответствующих ресурсов для расследования. Несмотря на то, что большая часть расследований в плане внутренней безопасности будет проводиться под контролем руководящих лиц, специалист по информационной безопасности может быть приглашен для консультации, руководства или проведения расследования.

1.3.7 Сотрудничество между организациями

Специалистам по информационной безопасности, работающим в организации, следует, по своему усмотрению, наладить контакты с внешними специалистами по безопасности (в данной отрасли или на данной территории). Такое сотрудничество дает возможность использования коллективного опыта в оценке угроз безопасности и способствует распространению полезного опыта в области безопасности, помогая тем самым преодолеть трудности, возникающие во взаимоотношениях между организациями.

Важным представляется и установление соответствующих контактов с правоохранительными органами, провайдерами услуг информационной технологии, а также с организациями, занимающимися предоставлением телекоммуникационных услуг. Это даст возможность быстро войти в контакт с нужными лицами и получить консультацию в случае инцидента, затрагивающего проблемы безопасности.

Обмен информацией по вопросам безопасности должен быть ограничен для обеспечения защиты конфиденциальной информации компании от несанкционированного доступа.

Похожие работы

... (о чем речь пойдет далее). Анализ действующего Уголовного кодекса РФ показывает, что законодатель выделил из всего объема информационных отношений как подлежащие специальной охране отношения, возникающие в области компьютерной информации. В главу о преступлениях в сфере компьютерной информации введены термины и понятия, которых ранее не было не только в уголовно-правовой терминологии, но и в ...

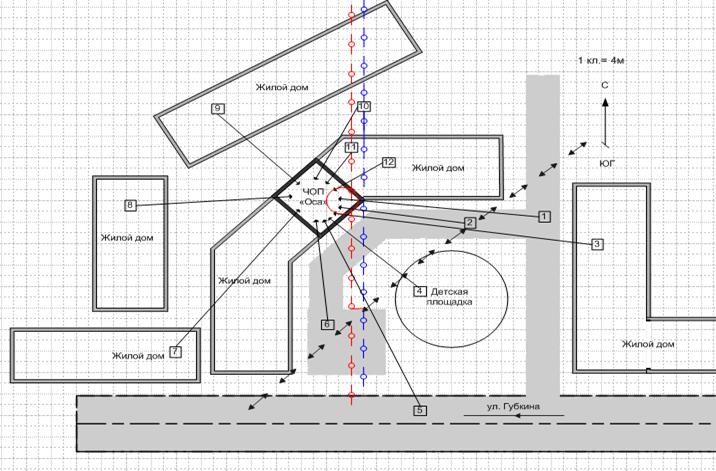

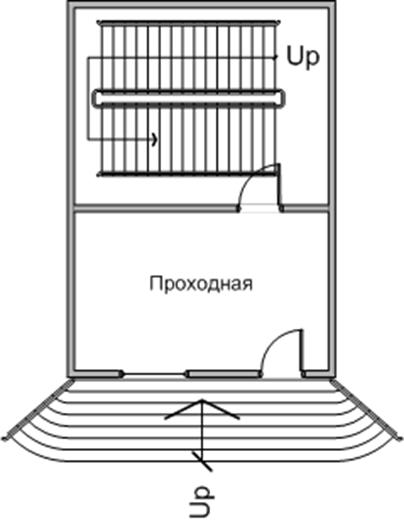

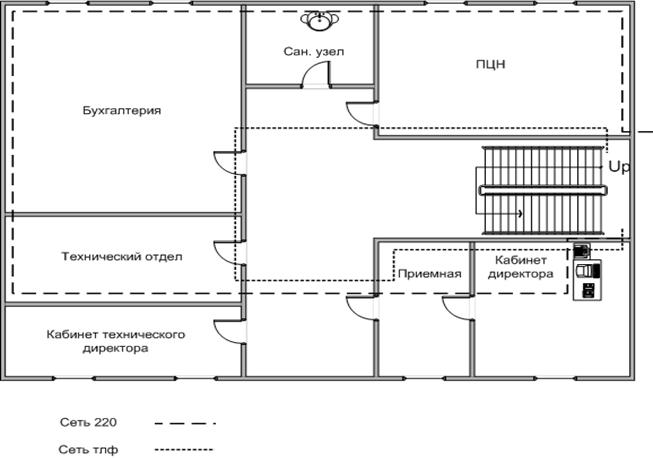

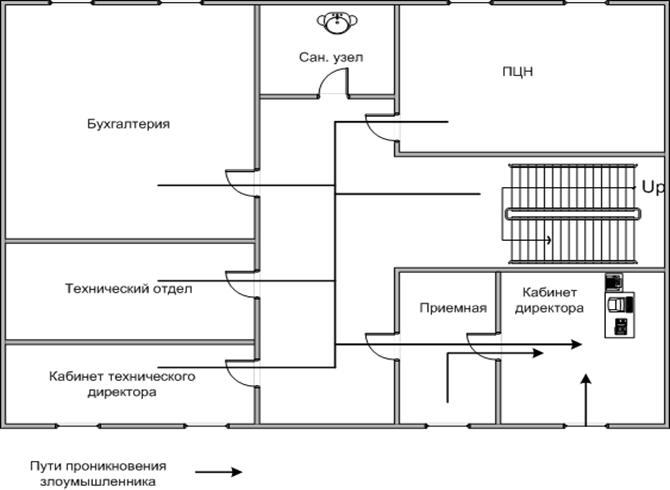

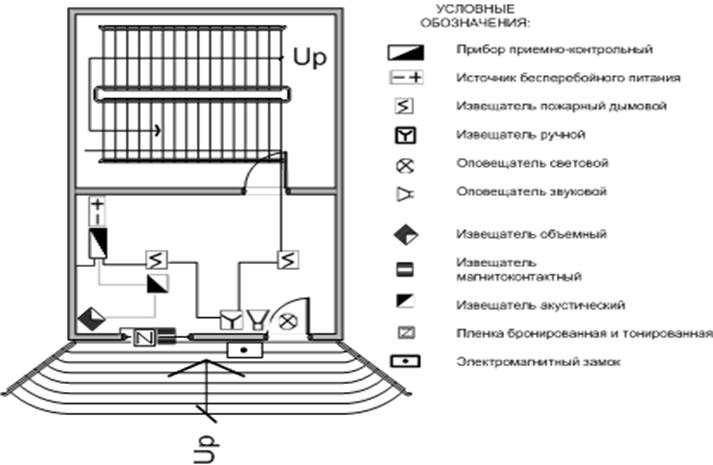

... эта система будет неполной без интегрирования с ней системы видеонаблюдения, которая обеспечит визуальный просмотр времени и попыток несанкционированного доступа к информации и обеспечит идентификацию личности нарушителя. 2.4 Разработка системы видеонаблюдения объекта защиты Целевыми задачами видеоконтроля объекта защиты является: 1) обнаружение: - общее наблюдение за обстановкой; - ...

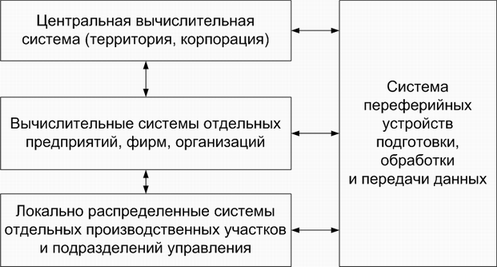

... техникой всех отраслей человеческой деятельности остро ставит вопрос о технологическом обеспечении информационных систем и технологий. Технологическое обеспечение реализует информационные процессы в автоматизированных системах организационного управления с помощью ЭВМ и других технических средств. Разработка технологического обеспечения требует учета особенностей структуры экономических систем. ...

... питания, уничтожители бумажных документов Заключение Цель курсового исследования достигнута путём реализации поставленных задач. В результате проведённого исследования по теме "Методы защиты информации в телекоммуникационных сетях" можно сделать ряд выводов: Проблемы, связанные с повышением безопасности информационной сферы, являются сложными, многоплановыми и взаимосвязанными. Они ...

0 комментариев